Phát hiện mối đe dọa – Tự động khắc phục – Phản ứng nhanh: Hướng tiếp cận thực tiễn cho doanh nghiệp Cloud-native

Phát hiện mối đe dọa – Tự động khắc phục – Phản ứng nhanh: Hướng tiếp cận thực tiễn cho doanh nghiệp Cloud-native

Xem nhanh

Trong vài năm trở lại đây, phần lớn doanh nghiệp có xu hướng chuyển dần sang hạ tầng cloud hoặc các mô hình hybrid. Điều này mang lại tốc độ triển khai ứng dụng vượt bậc nhưng đồng thời cũng thay đổi hoàn toàn cách chúng ta đối diện với rủi ro bảo mật. Từ những cuộc tấn công tinh vi hơn do AI thúc đẩy, đến mức độ phức tạp ngày càng cao của kiến trúc microservices - tất cả đều khiến các công cụ bảo mật truyền thống trở nên “đuối sức".

Bài viết này chia sẻ góc nhìn từ quá trình xây dựng hệ thống bảo vệ cloud-native tại FPT Smart Cloud, dựa trên triết lý CNAPP (Cloud-Native Application Protection Platform). Thay vì nói về “một sản phẩm”, chúng ta sẽ nói về “một hành trình” - và hành trình đó bắt đầu từ việc nhìn lại chính những điểm yếu thường trực trong môi trường ứng dụng hiện đại.

1. Khi tốc độ phát triển vượt quá tốc độ kiểm soát: Mối nguy hình thành từ đâu?

Điều đầu tiên cần thừa nhận: Hầu hết lỗ hổng xuất hiện không phải do hacker quá thông minh, mà do hệ thống quá phức tạp và đang thay đổi quá nhanh.

Nếu như trước đây, một ứng dụng cần vài tháng để có một bản cập nhật mới thì ngày nay, một đội DevOps nhỏ có thể triển khai hàng chục phiên bản mới mỗi tuần nhờ pipeline CI/CD luôn hoạt động, commit liên tục và khả năng tạo lập hạ tầng tức thì bằng IaC.Cùng với đó, container, microservices, serverless... khiến bề mặt tấn công được mở rộng theo cấp số nhân. Trong bối cảnh đó, những sai sót như S3 bucket để public, IAM role cấp quyền quá rộng, API key lọt vào repo hay các gói thư viện chứa CVE nghiêm trọng rất dễ bị bỏ sót giữa hàng trăm thay đổi mỗi ngày.

Song song với đó, việc AI được sử dụng trong tấn công mạng đã giúp gia tăng tốc và mức độ tinh vi của các kỹ thuật tấn công một cách đáng kể. Một số báo cáo gần đây cho thấy những chiến dịch tấn công có dấu hiệu được tự động hóa bằng AI để mở rộng quy mô dò quét, tạo email giả mạo, thậm chí giả lập hành vi người dùng. Khi bên tấn công có “tốc độ máy”, bên phòng thủ không thể tiếp tục vận hành theo kiểu thủ công.

Nói cách khác, tốc độ và mức độ phức tạp của các cuộc tấn công hiện nay khiến doanh nghiệp buộc phải thay đổi chiến lược bảo vệ.

2. Tại sao chỉ quét production là chưa đủ?

Một thực tế thú vị trong ngành bảo mật là phần lớn lỗ hổng bảo mật nằm ngay trong code và cấu hình ở giai đoạn đầu, nhưng lại được phát hiện muộn nhất - thường là ở runtime.

Trong khi đó, chi phí sửa lỗi trong production có thể tốn kém gấp 30 lần so với khi phát hiện ngay lúc viết code. Con số có thể thay đổi tùy báo cáo, nhưng ý nghĩa thì không đổi khi càng phát hiện muộn, chi phí càng lớn, từ downtime, ảnh hưởng tới người dùng, đến tài nguyên SOC.

Thực tế tại nhiều doanh nghiệp, đội vận hành phải dành hàng giờ kiểm tra thủ công sự cố, trong khi nếu doanh nghiệp tích hợp công cụ quét vào pipeline, cùng lỗi đó có thể được phát hiện và ngăn ngay khi developer push code.

Như vậy, nếu mục tiêu là “phản ứng nhanh và khắc phục tự động”, việc phòng thủ phải bắt đầu trước khi mã chạy, chứ không thể đợi đến khi incident xảy ra.

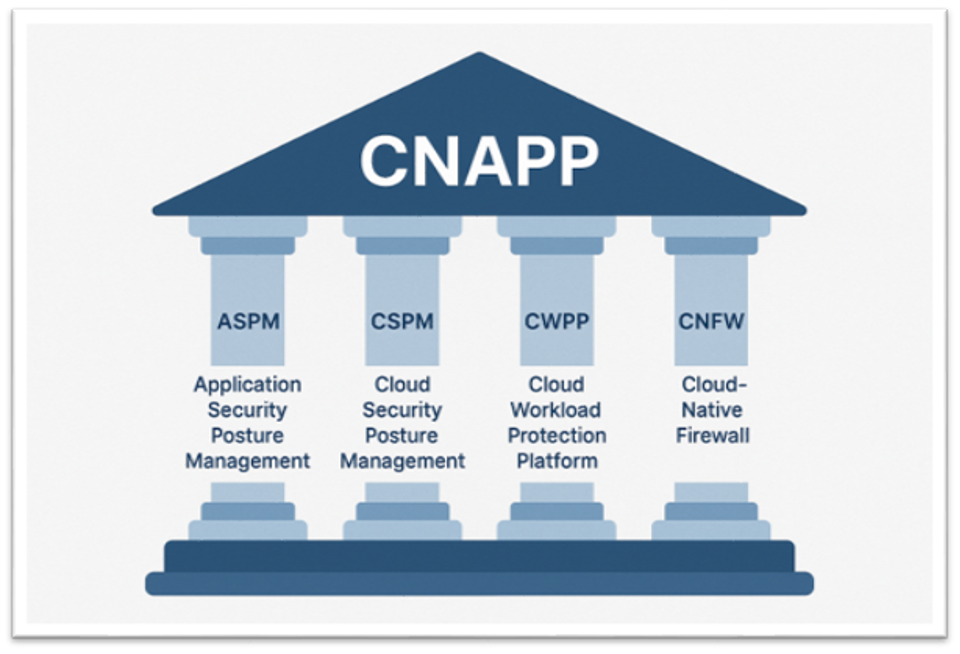

3. CNAPP - Giải pháp hợp nhất thay cho hệ thống bảo mật rời rạc

Trong nhiều năm, các mảng AppSec, CSPM, CWPP, SIEM, hay SOAR… hoạt động như những “mảnh ghép rời rạc". Mỗi bộ phận triển khai công cụ riêng như đội DevSecOps quản lý SAST/DAST, đội hạ tầng phụ trách CSPM, SOC vận hành SIEM/SOAR hay nhóm vận hành container sử dụng CWPP. Mỗi công cụ này đều có giá trị riêng, nhưng khi đứng tách biệt, chúng không thể trả lời câu hỏi quan trọng nhất: “Trong hàng nghìn cảnh báo mỗi ngày, điều gì thực sự khiến hệ thống gặp rủi ro?”

CNAPP ra đời để giải quyết vấn đề này. Đây không phải một sản phẩm cụ thể, mà là một cách hợp nhất góc nhìn bảo mật từ code → hạ tầng → runtime → vận hành. Sau khi gom toàn bộ tín hiệu riêng lẻ vào một bức tranh thống nhất, CNAPP áp dụng phân tích ngữ cảnh để hiểu mối liên hệ giữa chúng. Từ đó, hệ thống có thể xác định, ưu tiên các lỗ hổng quan trọng, tự động hoá bước khắc phục và rút ngắn thời gian phản ứng từ hàng giờ xuống chỉ còn vài phút.

Đặc biệt, CNAPP không chỉ quét, nó còn có khả năng hiểu ngữ cảnh. Một lỗ hổng CVE mức cao có thể có mức độ rủi ro thấp nếu container đó không public ra ngoài và hoàn toàn không có traffic. Ngược lại, việc để lộ một API trong repo nhưng pipeline lại không ngăn chặn có thể là mối đe doạ nghiêm trọng.

Chỉ khi có bức tranh tổng thể này, doanh nghiệp mới đưa ra quyết định đúng, tập trung vào những rủi ro đáng xử lý nhất mà không bị “ngộp” bởi hàng nghìn cảnh báo ồn ào.

4. Từ kinh nghiệm triển khai: Vì sao AppSec/ASPM nên là điểm khởi đầu?

Ở FPT Smart Cloud, AppSec là bước mang lại hiệu quả rõ rệt nhất ngay từ đầu. Các bản quét code giúp phát hiện sớm những lỗi logic hoặc lỗ hổng injection. Việc quét IaC cũng giúp nhận diện các cấu hình sai như việc mở port không cần thiết, bỏ sót encryption hay IAM role quá rộng. Các công cụ secret scan giúp phát hiện kịp thời API key hoặc credentials trong repo. Đồng thời, image scan giúp làm rõ những gói phụ thuộc tồn tại CVE nghiêm trọng.

Trước đây, những việc này được làm thủ công mất từ vài giờ đến vài ngày. Sau khi tự động hóa trong pipeline CI/CD, thời gian xử lý rút xuống chỉ còn vài phút.

Chính vì vậy, điểm cốt lõi không nằm ở việc “dùng công cụ gì”, mà ở cách đưa bảo mật vào đúng thời điểm, biến nó thành một phần tự nhiên của vòng đời phát triển.

Tham khảo: FPT AppSec hỗ trợ đội ngũ bảo mật tìm ra CVE-2025-63601 tại đây.

5. Từ code đến vận hành: Các lớp bảo mật doanh nghiệp cần mở rộng

AppSec giúp giảm rủi ro từ gốc, nhưng để một hệ thống thực sự có khả năng phát hiện và phản ứng nhanh, doanh nghiệp cần thêm các lớp bảo vệ mạnh mẽ.

CSPM (Cloud Security Posture Management) đóng vai trò quan sát cấu hình cloud theo thời gian thực. Nhờ đó, doanh nghiệp có thể phát hiện các rủi ro như storage bucket bị public, network rule mở quá rộng, các encryption bị tắt hoặc các dữ liệu nhạy cảm nằm sai vị trí. Điều đáng nói là phần lớn những sự cố cloud lớn trong suốt thập kỷ qua đều bắt nguồn từ cấu hình sai tương tự.

Bên cạnh CSPM, CWPP (Cloud Workload Protection Platform)giúpbảo vệ workload trong quá trình runtime với khả năng phát hiện những hành vi bất thường, quy trình lạ trong container/VM, hỗ trợ tự động cô lập phiên bản bị xâm nhập.

Ở tầng mạng, Cloud Network Firewall đóng vai trò phòng thủ quan trọng trong các môi trường multi-cloud hoặc hybrid. Firewall giúp phân vùng mạng, giảm nguy cơ lateral movement. Một số giải pháp firewall hiện đại còn tích hợp thêm WAF hoặc IDPS.

Cuối cùng, SIEM kết hợp cùng SOAR giúp kết nối mọi dữ liệu để tự động hóa phản ứng. Một nền tảng SIEM/SOAR mạnh có khả năng thu thập log từ AppSec, CSPM, CWPP, Firewall, IAM sau đó mapping theo MITRE ATT&CK để xác minh hành vi tấn công, thay vì xem từng alert nhỏ lẻ. Khi cần, hệ thống có thể tự động chạy playbook để cô lập workload, vô hiệu hoá credential, chặn IP độc hại mà không cần con người can thiệp. Đây là bước quan trọng giúp doanh nghiệp chuyển từ thế “bị động" sang “chủ động".

6. FPT Cloud Defense - Giải pháp hiện thực hoá CNAPP theo cách linh hoạt

FPT Cloud Defense hiện thực hoá triết lý CNAPP bằng cách chia nhỏ thành các năng lực dễ áp dụng và phù hợp với trạng thái trưởng thành của doanh nghiệp theo lộ trình:

- Bước 1: Bắt đầu bằng AppSec/ASPM, vì đây là phần dễ triển khai nhất và mang lại giá trị tức thì.

- Bước 2: Mở rộng sang CSPM và CWPP để quan sát posture và runtime.

- Bước 3: Kết hợp Cloud Network Firewall để bảo đảm phân vùng mạng và phòng thủ tầng network.

- Bước 4: Hợp nhất tất cả vào SIEM/SOAR, từ đó cho phép tự động hóa khắc phục theo mô hình end-to-end.

Điều quan trọng là cách tiếp cận phù hợp, FPT Cloud Defense không phải là một “siêu sản phẩm" hay cố thay đổi toàn bộ hệ thống ngay lập tức, FPT Cloud Defense giúp doanh nghiệp từng bước, giúp nhìn rõ bề mặt tấn công, giảm thiểu lỗ hổng ngay từ code, xây dựng khả năng tự động xử lý sự cố theo playbook và giảm áp lực đáng kể cho đội SOC và DevSecOps.

7. Doanh nghiệp nên bắt đầu từ đâu?

Từ góc nhìn và kinh nghiệm triển khai thực tiễn, đây là thứ tự mà nhiều tổ chức chọn khi triển khai bảo mật cloud-native:

- Bước 1: Triển khai AppSec/ASPM vào pipeline CI/CD.

Bắt đầu bằng secret scan và IaC scan - hai nguồn rủi ro phổ biến nhất. - Bước 2: Kích hoạt CSPM cơ bản để sửa lỗi cấu hình sớm.

- Bước 3: Thiết lập bảo vệ runtime (CWPP) cho workload quan trọng.

- Bước 4: Tối ưu firewall & network segmentation, nhất là nếu có multi-cloud.

- Bước 5: Kết nối vào SIEM, xây playbook SOAR, ưu tiên 2-3 playbook quan trọng trước (ví dụ: khóa tài khoản bị xâm nhập, chặn IP, rollback cấu hình).

- Bước 6: Tối ưu liên tục bằng cách đưa dữ liệu từ sự cố thực tế quay về quy trình phát triển.

Đây là cách hầu hết doanh nghiệp trưởng thành về bảo mật cloud-native thực hiện trong 3-6 tháng đầu để tăng cường khả năng phòng thủ trước những cuộc tấn công mạng tinh vi.

8. Doanh nghiệp chuyển từ “chống đỡ” sang “chủ động”

Câu chuyện bảo mật không còn là “đặt thêm tường lửa” hay “mua thêm công cụ”. Điều quan trọng doanh nghiệp cần là khả năng nhìn thấy rủi ro xuyên suốt - từ code tới production - và xử lý nó trước khi gây thiệt hại.

Triết lý CNAPP, cùng sự kết hợp giữa AppSec, CSPM, CWPP, Network Firewall và SIEM/SOAR chính là cách tiếp cận giúp doanh nghiệp chủ động, thống nhất hơn trong bảo vệ toàn bộ hệ thống.

Với FPT Cloud Defense, chúng tôi không đặt mục tiêu tạo ra “một công cụ thần kỳ”, mà hướng tới tạo ra một phương pháp phòng thủ hiện đại, giúp doanh nghiệp Việt Nam nâng cao năng lực bảo mật theo đúng cách mà thế giới đang chuyển dịch.

Lắng nghe chia sẻ đầy đủ về cách tiếp cận phòng thủ chủ động dựa trên CNAPP và ASPM từ anh Lê Ngọc Linh, Chuyên gia bảo mật, FPT Smart Cloud, Tập đoàn FPT tại đây.

Tác giả: Lê Ngọc Linh

Chuyên gia bảo mật, FPT Smart Cloud, Tập đoàn FPT

Liên hệ với chúng tôi để được tư vấn chi tiết về các giải pháp, dịch vụ của FPT Cloud

- Hotline: 1900 638 399

- Email: support@fptcloud.com

- Support: m.me/fptsmartcloud