Blogs Tech

Danh mục

Thông tin chung về FPT Cloud

Doanh nghiệp thương mại điện tử, tài chính số giải bài toán dữ liệu bằng MongoDB

13:26 04/06/2026

Trong bối cảnh dữ liệu tăng trưởng nhanh chóng, doanh nghiệp không chỉ đối mặt với bài toán lưu trữ mà còn phải xử lý dữ liệu linh hoạt, theo thời gian thực. Đây cũng là lý do các hệ quản trị cơ sở dữ liệu thế hệ mới như MongoDB ngày càng được quan tâm.

MongoDB là gì và vì sao được chú ý?

MongoDB là một hệ quản trị cơ sở dữ liệu, nhưng khác với các hệ thống truyền thống, nó không lưu dữ liệu theo dạng bảng (hàng – cột). Thay vào đó, MongoDB sử dụng mô hình “document”, cho phép lưu trữ dữ liệu dưới dạng linh hoạt, gần giống với cấu trúc JSON. Cách tiếp cận này giúp doanh nghiệp dễ dàng xử lý các loại dữ liệu phức tạp, thay đổi liên tục – điều rất phổ biến trong các ứng dụng hiện đại như thương mại điện tử, tài chính số hay trí tuệ nhân tạo.

Sau hơn một thập kỷ phát triển, MongoDB hiện chiếm khoảng 45,32% thị phần cơ sở dữ liệu NoSQL với hơn 56.000 khách hàng trên toàn cầu, trở thành một trong những nền tảng dữ liệu phổ biến nhất hiện nay. Nhiều tập đoàn lớn như eBay, Adobe hay Google đã đưa MongoDB vào hệ thống công nghệ của mình.

Ảnh: FPT Smart Cloud

Tại Việt Nam, MongoDB cũng được cộng đồng phát triển phần mềm sử dụng rộng rãi, đặc biệt ở phiên bản mã nguồn mở. Trong khi đó, phiên bản doanh nghiệp (Enterprise) cung cấp thêm các tính năng về bảo mật, hiệu năng và khả năng xử lý dữ liệu lớn. Dựa trên nhu cầu thực tế của thị trường, FPT Cloud đã ra mắt dịch vụ FPT MongoDB Enterprise, xây dựng trên phiên bản thương mại cao cấp của MongoDB. Giải pháp này bổ sung các tính năng quan trọng như mã hóa dữ liệu, kiểm soát truy cập, kiểm toán hệ thống, đồng thời cho phép mở rộng linh hoạt theo nhu cầu sử dụng. Bên cạnh đó, khả năng tích hợp với các dịch vụ phân tích dữ liệu và trí tuệ nhân tạo giúp nền tảng này phù hợp với các hệ thống hiện đại.

Khi dữ liệu tăng đột biến: Bài toán của thương mại điện tử và logistics

Trong lĩnh vực logistics và thương mại điện tử, lưu lượng truy cập thường biến động mạnh theo mùa vụ và các dịp cao điểm. Điều này đặt ra yêu cầu hệ thống phải có khả năng mở rộng nhanh mà không làm gián đoạn dịch vụ.

Ahamove là một ví dụ điển hình. Nền tảng này hiện phục vụ hơn 2,5 triệu khách hàng, xử lý trên 200.000 đơn hàng mỗi ngày. Vào các dịp như lễ, Tết, số lượng đơn có thể tăng tới 200% trong thời gian ngắn.

Ảnh: Ahamove

Theo đại diện doanh nghiệp, khả năng mở rộng linh hoạt của MongoDB giúp hệ thống xử lý được các đợt tăng tải đột biến mà vẫn đảm bảo hiệu năng, từ đó cải thiện trải nghiệm người dùng.

Không chỉ trong thương mại điện tử, MongoDB còn được ứng dụng trong lĩnh vực tài chính – nơi yêu cầu vừa xử lý khối lượng giao dịch lớn, vừa đảm bảo tuân thủ nghiêm ngặt các quy định về dữ liệu.

VPBank là một trong những ngân hàng đầu tiên tại Việt Nam triển khai MongoDB cho nền tảng OpenAPI từ năm 2020. Hiện hệ thống này bao gồm hơn 220 microservice và xử lý trên 100 triệu giao dịch mỗi tháng.

Ảnh: VP Bank

Việc ứng dụng MongoDB giúp ngân hàng tăng tính linh hoạt trong xử lý dữ liệu, mở rộng hệ thống theo nhu cầu và quản lý dữ liệu theo thời gian thực.

Đối với các tổ chức tài chính trong nước, yêu cầu lưu trữ dữ liệu tại Việt Nam cũng là yếu tố quan trọng. Các giải pháp như FPT MongoDB Enterprise được thiết kế để đáp ứng yêu cầu này, đồng thời bổ sung các tính năng như mã hóa dữ liệu, sao lưu liên tục và khôi phục theo thời điểm, góp phần giảm thiểu rủi ro.

Từ logistics, ngân hàng đến bảo hiểm, sản xuất hay bán lẻ, MongoDB đang được sử dụng để giải quyết nhiều bài toán khác nhau, từ phân tích dữ liệu thời gian thực đến xây dựng các ứng dụng AI. Điểm chung của các doanh nghiệp là dữ liệu không còn đơn thuần là chi phí vận hành, mà trở thành năng lực cốt lõi. Khi đó, việc lựa chọn nền tảng dữ liệu phù hợp đóng vai trò quyết định trong khả năng cạnh tranh.

MongoDB với tính linh hoạt và khả năng mở rộng, đang trở thành một trong những lựa chọn đáng chú ý trong quá trình chuyển đổi số của doanh nghiệp Việt.

Liên hệ với chúng tôi để được tư vấn chi tiết về các giải pháp, dịch vụ của FPT Cloud.

Hotline: 1900 638 399

Email: support@fptcloud.com

Support: m.me/fptsmartcloud

FPT Cloud Advisor v1.0.0: Trợ lý thông minh hỗ trợ tối ưu tài nguyên và kiểm soát rủi ro vận hành Cloud

11:21 21/05/2026

Nhằm hỗ trợ doanh nghiệp tối ưu tài nguyên đám mây một cách toàn diện, FPT Cloud chính thức ra mắt FPT Cloud Advisor v1.0.0 - trợ lý thông minh giúp nâng cao hiệu quả quản trị cloud thông qua hệ thống khuyến nghị tập trung, trực quan và dễ theo dõi.

Trong quá trình vận hành cloud, doanh nghiệp thường phải theo dõi đồng thời nhiều nhóm tài nguyên như máy chủ, ổ đĩa, IP, cổng mạng, cấu hình bảo mật và bản sao dự phòng dữ liệu. Khi quy mô hệ thống ngày càng mở rộng, việc kiểm tra thủ công từng dịch vụ riêng lẻ không chỉ tốn thời gian, mà còn dễ khiến đội ngũ vận hành bỏ sót các tài nguyên đang gây lãng phí, các cấu hình chưa an toàn hoặc những rủi ro có thể ảnh hưởng đến khả năng phục hồi của hệ thống.

Trước bài toán đó, FPT Cloud Advisor được phát triển như một lớp hỗ trợ vận hành mới, giúp doanh nghiệp nhìn rõ hơn tình trạng tài nguyên, nhận diện sớm các điểm cần tối ưu và chủ động kiểm soát rủi ro trên môi trường cloud.

FPT Cloud Advisor là gì?

FPT Cloud Advisor là tính năng hỗ trợ doanh nghiệp tối ưu tài nguyên đám mây thông qua việc tự động quét hệ thống, phân tích tình trạng tài nguyên và đưa ra các khuyến nghị xử lý theo các nhóm vấn đề quan trọng. Thay vì phải theo dõi thủ công từng dịch vụ, giải pháp giúp quản trị viên nắm bắt toàn bộ tình trạng tuân thủ của tenant trên một giao diện tập trung.

Giải pháp mang lại bộ 4 giá trị chiến lược cho doanh nghiệp:

Tối ưu hóa chi phí đám mây: Định lượng trực quan và xác định chính xác các tài nguyên đang lãng phí (như IP chưa gán, ổ đĩa ít sử dụng...), giúp doanh nghiệp tối ưu dòng tiền và tiết kiệm ngân sách hàng tháng.

Chủ động bảo mật hệ thống: Tự động phát hiện các rủi ro an ninh an toàn phổ biến (như cổng Security Group mở quá rộng, tài khoản thiếu xác thực đa yếu tố MFA), giảm thiểu nguy cơ bị tấn công.

Đảm bảo tính sẵn sàng của dữ liệu: Cảnh báo kịp thời các máy chủ hoặc ổ đĩa thiếu cơ chế backup/ snapshot định kỳ, bảo vệ tính toàn vẹn và khả năng khôi phục của hệ thống.

Giảm 80% thời gian kiểm soát hệ thống: Thay vì phải truy cập từng dịch vụ riêng lẻ để kiểm tra, người dùng chỉ cần xem một dashboard duy nhất để nắm bắt toàn bộ tình trạng tuân thủ của tenant.

Các tính năng cốt lõi trên phiên bản FPT CLoud Avisor v1.0.0

Với phiên bản v1.0.0, FPT Cloud Advisor tập trung vào các tính năng giúp doanh nghiệp dễ dàng theo dõi tình trạng tài nguyên, xác định mức độ ưu tiên xử lý và duy trì hoạt động kiểm soát hệ thống một cách liên tục.

Các tính năng chính của FPT Cloud Advisor v1.0.0 gồm:

Dashboard tổng hợp vi phạm

Tính năng cung cấp một giao diện quản trị duy nhất, hiển thị toàn cảnh bức tranh tuân thủ của Tenant. Các vi phạm được phân loại trực quan theo 3 danh mục lớn: Bảo mật, Tối ưu chi phí và Khả năng chịu lỗi. Thông qua các số liệu tổng quan về số lượng vi phạm, mức độ nghiêm trọng và trạng thái xử lý, đội ngũ vận hành có thể ngay lập tức nhận diện "điểm nóng" để ưu tiên phân bổ nguồn lực xử lý kịp thời.

Ảnh 1: FPT Cloud Advisor Dashboard

Cơ chế phân loại khuyến nghị thông minh

FPT Cloud Advisor tự động phân loại các khuyến nghị theo mức độ nghiêm trọng, bao gồm các cấp độ như Critical (Khẩn cấp) và Warning (Cảnh báo). Cơ chế này giúp người dùng nhanh chóng xác định vấn đề cần ưu tiên xử lý, đặc biệt với các rủi ro có thể ảnh hưởng đến chi phí, bảo mật hoặc khả năng sẵn sàng của dữ liệu.

Ảnh 2: Chi tiết khuyến nghị và danh sách vi phạm

Báo cáo chi tiết từng tài nguyên

Bên cạnh dashboard tổng quan, FPT Cloud Advisor cung cấp báo cáo chi tiết cho từng tài nguyên vi phạm, bao gồm tài nguyên đang gặp vấn đề, nhóm khuyến nghị liên quan và hướng xử lý đề xuất. Nhờ đó, đội ngũ vận hành có thể nhanh chóng xác định đúng vấn đề cần khắc phục, giảm thời gian dò tìm thủ công và nhanh chóng đưa tài nguyên về trạng thái phù hợp với tiêu chuẩn vận hành.

Quản lý danh sách loại trừ (Exclusion)

FPT Cloud Advisor cho phép người dùng linh hoạt loại bỏ các tài nguyên không cần kiểm tra khỏi báo cáo khuyến nghị. Tính năng này giúp giảm nhiễu cảnh báo, giữ dashboard rõ ràng hơn và giúp đội ngũ vận hành tập trung vào những vấn đề thực sự cần xử lý.

Thông báo Email Digest định kỳ

FPT Cloud Advisor hỗ trợ gửi email tổng hợp định kỳ về tình trạng vi phạm và các khuyến nghị cần chú ý theo ngày, tuần hoặc tháng. Nhờ đó, các bên liên quan có thể cập nhật tình trạng hệ thống thường xuyên mà không cần phải truy cập Portal liên tục, loại bỏ rủi ro bỏ sót sự cố.

Ảnh 3: Cấu hình thông báo Email

Với hệ thống tính năng chuyên sâu, FPT Cloud Advisor v1.0.0 mang đến lời giải toàn diện cho bài toán quản trị tài nguyên đám mây của doanh nghiệp. Giải pháp giúp hạ tầng vận hành hiệu quả hơn, đồng thời hỗ trợ tối ưu chi phí, tăng cường an toàn bảo mật và đảm bảo khả năng sẵn sàng của dữ liệu. Trong thời gian tới, FPT Cloud sẽ tiếp tục phát triển thêm các bản cải tiến nhằm hoàn thiện năng lực khuyến nghị, mở rộng phạm vi kiểm soát và nâng cao trải nghiệm vận hành cho người dùng.

Xem hướng dẫn sử dụng tính năng tại đây

Liên hệ với chúng tôi để được tư vấn chi tiết về các giải pháp, dịch vụ của FPT Cloud.

Hotline: 1900 638 399

Email: support@fptcloud.com

Support: m.me/fptsmartcloud

FPT Data Governance & Security: Giải pháp quản trị và bảo mật dữ liệu tập trung cho doanh nghiệp

10:59 07/05/2026

Trong quá trình hiện đại hóa nền tảng dữ liệu, thách thức của doanh nghiệp không chỉ nằm ở việc khai thác dữ liệu nhanh hơn, mà còn ở khả năng kiểm soát dữ liệu một cách nhất quán và an toàn. Khi dữ liệu phân tán trên nhiều hệ thống, các vấn đề như phân quyền rời rạc, khó kiểm toán, thiếu chuẩn hóa thông tin và rủi ro với dữ liệu nhạy cảm ngày càng trở nên rõ rệt. Trước bài toán đó, FPT Data Governance & Security là lời giải giúp doanh nghiệp xây dựng giải pháp quản trị và bảo mật dữ liệu tập trung, thống nhất hơn trong toàn hệ thống.

FPT Data Governance & Security là gì?

FPT Data Governance & Security là giải pháp quản trị và bảo mật dữ liệu tập trung trong FPT Data Platform, được xây dựng trên các nền tảng mở gồm Apache Ranger, OpenMetadata và cung cấp hoàn toàn trên nền tảng đám mây (cloud-native) của FPT Cloud. Giải pháp phù hợp với các kiến trúc dữ liệu đa dạng như Lakehouse, Data Warehouse, và các nguồn dữ liệu được truy cập qua SQL layer.

Kiến trúc FPT Data Governance & Security được thiết kế xoay quanh hai luồng chính: luồng thực thi và luồng quản trị dữ liệu.

Luồng thực thi: người dùng truy vấn qua Trino; Ranger kiểm tra policy trước khi dữ liệu được trả về.

Luồng quản trị: OpenMetadata quản lý metadata và tag; tag được đồng bộ sang Ranger để tạo chính sách theo ngữ cảnh nghiệp vụ.

Các thành phần này tạo thành một Data Governance & Security Control Plane, giúp doanh nghiệp quản trị metadata, chính sách truy cập và luồng thực thi dữ liệu phân tích trên một lớp thống nhất.

Mô hình kiến trúc tổng quát FPT Data Governance & Security

FPT Data Governance & Security giúp doanh nghiệp kiến tạo nền tảng quản trị và bảo mật dữ liệu toàn diện, với những lợi ích vượt trội:

Quản lý quyền truy cập dữ liệu tập trung: Thiết lập cơ chế kiểm soát chặt chẽ, cho phép doanh nghiệp xác định chính xác đối tượng, phạm vi và mục đích khai thác dữ liệu.

Dễ tìm kiếm và dễ khai thác dữ liệu: Người dùng có thể hiểu dữ liệu nhanh hơn nhờ thông tin được mô tả rõ ràng, có người phụ trách, có luồng dữ liệu, bộ thuật ngữ nghiệp vụ và các đặc điểm dữ liệu khác.

Tăng độ tin cậy khi sử dụng dữ liệu: Dữ liệu được chuẩn hóa tốt hơn, hỗ trợ hiệu quả cho báo cáo, phân tích và các mô hình Data Product/Data Mesh.

Bảo vệ dữ liệu nhạy cảm: Các chính sách như masking và row filter giúp giới hạn dữ liệu hiển thị theo vai trò hoặc ngữ cảnh sử dụng.

Hỗ trợ giám sát, kiểm toán và tuân thủ: Lịch sử truy cập dữ liệu qua Trino được ghi nhận đầy đủ, giúp doanh nghiệp dễ dàng theo dõi, kiểm tra và đáp ứng các yêu cầu compliance.

Các nhóm tính năng chính

FPT Data Governance & Security được thiết kế với hai nhóm tính năng chính: Governance và Security. Trong đó, nhóm Governance giúp doanh nghiệp hiểu, chuẩn hóa và quản lý dữ liệu một cách rõ ràng hơn; còn nhóm Security tập trung vào kiểm soát quyền truy cập, bảo vệ dữ liệu nhạy cảm và hỗ trợ các yêu cầu giám sát, kiểm toán, tuân thủ.

Nhóm Governance

Nhóm tính năng Governance hỗ trợ doanh nghiệp minh bạch hóa tài sản dữ liệu, giúp xác định chính xác quyền sở hữu, lộ trình sử dụng và kiểm chứng độ tin cậy trước khi đưa vào khai thác thực tế. Các năng lực chính gồm:

Data Catalog (Danh mục dữ liệu): Quản lý danh sách database, schema, table, column cùng mô tả và thông tin liên quan. Tính năng này giúp người dùng tìm đúng dữ liệu nhanh hơn, giảm phụ thuộc vào việc hỏi đáp thủ công giữa các team.

Business Glossary (Bộ thuật ngữ nghiệp vụ): Chuẩn hóa các khái niệm, nhờ đó, các phòng ban có cùng cách hiểu về dữ liệu, hạn chế tình trạng cùng một chỉ số nhưng mỗi team diễn giải theo một cách khác nhau.

Ownership & Stewardship (Chủ sở hữu và người phụ trách dữ liệu): Gắn người phụ trách cho từng dataset hoặc data product. Đây là cơ sở để xác định ai chịu trách nhiệm với dữ liệu, ai xử lý yêu cầu truy cập và ai theo dõi các vấn đề liên quan đến chất lượng dữ liệu.

Classification & Tagging (Phân loại và gắn nhãn dữ liệu): Hỗ trợ gắn nhãn cho dataset hoặc column. Việc phân loại này giúp doanh nghiệp nhận diện dữ liệu quan trọng, dữ liệu nhạy cảm và tạo cơ sở để áp dụng chính bảo mật phù hợp, đồng thời giảm việc phân quyền thủ công theo từng bảng.

Lineage (Luồng dữ liệu): Theo dõi dữ liệu đi từ nguồn nào, qua các bước xử lý nào và tạo ra bảng hoặc dataset nào. Tính năng này giúp doanh nghiệp đánh giá tác động khi có thay đổi, phục vụ kiểm toán và xác định nguyên nhân khi dữ liệu phát sinh sai lệch.

Data Profiling (Phân tích đặc điểm dữ liệu): Thống kê các đặc điểm như số dòng, giá trị nhỏ nhất/lớn nhất hoặc phân bố dữ liệu... Nhờ đó, người dùng có thêm cơ sở đánh giá mức độ tin cậy của dữ liệu trước khi sử dụng cho báo cáo, AI hoặc phân tích.

Data Product/ Domain (Dữ liệu sản phẩm/ Miền dữ liệu): Hỗ trợ quản lý dữ liệu theo domain như Sales, Finance, Risk, Customer hoặc Operation. Cách tiếp cận này phù hợp với mô hình Data Mesh, trong đó từng domain có thể sở hữu, quản lý và áp dụng chính sách cho dữ liệu của mình.

Nhóm Security

Nhóm tính năng Security tập trung vào việc thực thi chính sách bảo mật dữ liệu tập trung, đặc biệt với các dữ liệu nhạy cảm hoặc cần đáp ứng yêu cầu tuân thủ. Đây là lớp giúp doanh nghiệp đảm bảo người dùng chỉ được truy cập đúng dữ liệu, đúng phạm vi và đúng quyền được cấp.

Các năng lực chính gồm:

RBAC (Phân quyền theo vai trò): Kiểm soát quyền truy cập dữ liệu theo user, group hoặc role, giúp doanh nghiệp quản lý rõ nhóm người dùng nào được xem, chỉnh sửa hoặc quản trị dữ liệu.

ABAC/ Tag-based Policy (Chính sách theo thuộc tính hoặc nhãn dữ liệu): Áp dụng chính sách truy cập dựa trên các tag dữ liệu được đồng bộ từ OpenMetadata sang Ranger. Nhờ đó, doanh nghiệp có thể kiểm soát truy cập theo ngữ cảnh dữ liệu, ví dụ dữ liệu PII chỉ cho nhóm Compliance truy cập, hoặc dữ liệu Finance chỉ mở cho nhóm tài chính và kiểm toán.

Column-level Security (Bảo mật theo cột dữ liệu): Giới hạn quyền truy cập với một số cột dữ liệu nhạy cảm, ví dụ các trường liên quan đến thông tin cá nhân, số điện thoại, lương hoặc mã định danh.

Dynamic Data Masking (Che dữ liệu động): Tự động che hoặc ẩn một phần dữ liệu nhạy cảm khi người dùng truy vấn, giúp giảm rủi ro lộ thông tin nhưng vẫn cho phép khai thác dữ liệu, đảm bảo quy định PII, Nghị định 85.

Row-level Security (Bảo mật theo dòng dữ liệu): Giới hạn phạm vi dữ liệu người dùng được nhìn thấy theo nhóm, vai trò, khu vực, chi nhánh hoặc domain được phân quyền.

Audit (Ghi nhận lịch sử truy cập): Bao gồm người truy cập, dữ liệu được truy cập, thời điểm và trạng thái truy vấn nhằm hỗ trợ giám sát, kiểm toán và điều tra khi cần.

Policy Centralization (Tập trung hóa chính sách): Quản lý policy tại một điểm thống nhất thay vì cấu hình rời rạc ở từng nguồn dữ liệu. Cách làm này giúp giảm thao tác thủ công và đảm bảo tính nhất quán trong kiểm soát truy cập.

FPT Data Governance & Security cung cấp lớp quản trị và bảo mật dữ liệu xuyên suốt Data Lakehouse. Sự kết hợp này giúp FPT Data Platform hỗ trợ doanh nghiệp khai thác dữ liệu linh hoạt hơn, đồng thời tăng cường khả năng kiểm soát truy cập, bảo vệ dữ liệu nhạy cảm và đáp ứng các yêu cầu về tuân thủ trong quá trình hiện đại hóa nền tảng dữ liệu.

Liên hệ với chúng tôi để được tư vấn chi tiết về các giải pháp, dịch vụ của FPT Cloud:

Hotline: 1900 638 399

Email: support@fptcloud.com

Support: m.me/fptsmartcloud

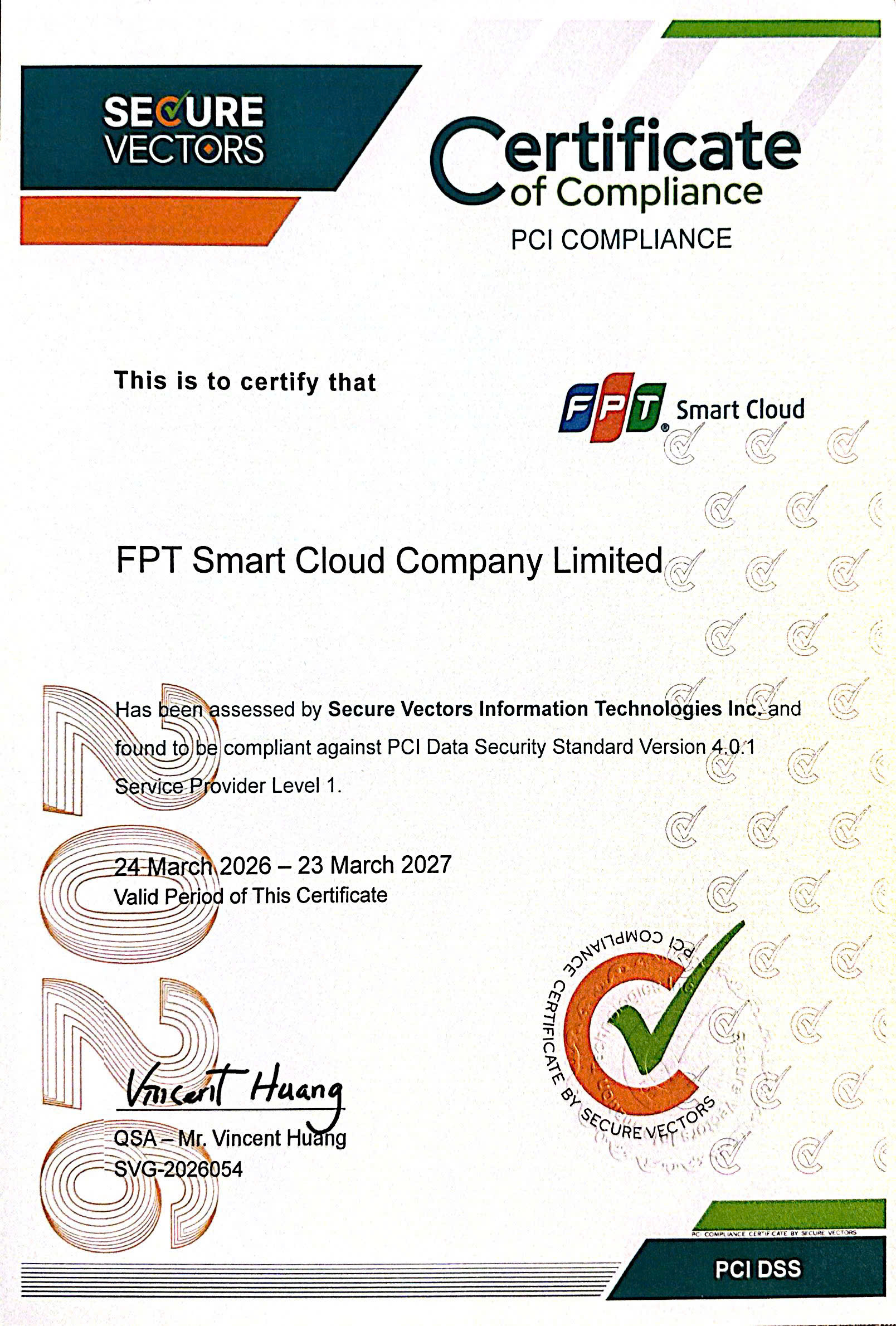

FPT Smart Cloud củng cố năng lực bảo mật với chứng nhận PCI DSS v4.0.1 Service Provider Level 1

14:30 29/04/2026

FPT Smart Cloud đạt chứng nhận bảo mật dữ liệu và thanh toán thẻ quốc tế PCI DSS v4.0.1 Service Provider Level 1. Đây là phiên bản mới nhất của tiêu chuẩn PCI DSS với những yêu cầu nâng cao về kiểm soát truy cập, mã hóa và giám sát an toàn an ninh mạng. Cột mốc này khẳng định năng lực đáp ứng yêu cầu bảo mật quốc tế của FPT Smart Cloud trong việc cung cấp dịch vụ AI và Cloud cho doanh nghiệp.

PCI DSS, viết tắt của Payment Card Industry Data Security Standard, là bộ tiêu chuẩn bảo mật dữ liệu thẻ thanh toán do Hội đồng Tiêu chuẩn Bảo mật PCI SSC thiết lập, với sự tham gia của các tổ chức thẻ lớn như Visa, Mastercard và American Express... Tiêu chuẩn này áp dụng cho merchant, service provider và các tổ chức có kết nối với môi trường dữ liệu thẻ. Trong đó, v4.0.1 là phiên bản mới nhất của tiêu chuẩn, với các yêu cầu tăng cường về kiểm soát truy cập, mã hóa, giám sát an ninh liên tục và đánh giá bảo mật theo chu kỳ. Ở cấp độ Service Provider Level 1, doanh nghiệp phải trải qua đánh giá trực tiếp hằng năm bởi đơn vị đánh giá độc lập (QSA), thay vì chỉ đánh giá nội bộ. Đây cũng là cấp độ cao nhất dành cho nhà cung cấp dịch vụ trong hệ tiêu chuẩn PCI DSS.

Với nhà cung cấp hạ tầng Cloud, chứng nhận PCI DSS v4.0.1 Service Provider Level 1 đặc biệt quan trọng, khi phản ánh vai trò rộng hơn trong việc cung cấp và bảo vệ môi trường hạ tầng cho khách hàng doanh nghiệp, cũng như yêu cầu tuân thủ chặt chẽ hơn về phân tách môi trường, kiểm soát truy cập và quản lý rủi ro. Phạm vi đánh giá cũng không chỉ dừng ở quy trình nghiệp vụ, mà bao trùm toàn bộ hạ tầng vật lý (Data Center), hệ thống mạng và các lớp quản trị hệ thống.

Để đạt được chứng nhận này, FPT Smart Cloud đã vượt qua quy trình kiểm định gắt gao và đáp ứng đầy đủ 12 nhóm yêu cầu của PCI DSS v4.0.1, từ kiểm soát an ninh mạng, cấu hình bảo mật hệ thống, bảo vệ dữ liệu thẻ được lưu trữ và truyền tải, đến phát triển phần mềm an toàn, kiểm soát truy cập, ghi log, giám sát, kiểm thử bảo mật định kỳ và xây dựng chính sách quản trị an toàn thông tin ở cấp độ tổ chức. Đây không chỉ là yêu cầu ở lớp hạ tầng, mà là bộ tiêu chí xuyên suốt từ công nghệ, vận hành đến quản trị.

Trong quá trình đánh giá, FPT Smart Cloud đã triển khai đối ứng 12 nhóm yêu cầu, bao gồm 40 hạng mục kiểm soát, với sự tham gia của 6 nhóm vai trò: Quản lý (Management), Cơ sở dữ liệu (Database), Phát triển phần mềm (Development), Quản trị hệ thống (System), Quản trị mạng (Network) và An toàn thông tin (Security). Đồng thời, FPT Smart Cloud cũng cung cấp đầy đủ các bằng chứng cần thiết nhằm chứng minh mức độ tuân thủ theo tiêu chuẩn quốc tế.

Nhóm yêu cầu PCI DSS theo phiên bản 4.0.1

Chứng nhận này đặc biệt có ý nghĩa với các tác vụ chạy trên Cloud như hệ thống thanh toán, billing, giao dịch trực tuyến, nền tảng thương mại điện tử, ứng dụng tài chính, ngân hàng số, cũng như các luồng xử lý dữ liệu và workload dữ liệu lớn vận hành trên môi trường đa người dùng (multi-tenant). Đây cũng là nhóm hệ thống thường đi kèm yêu cầu cao về thẩm định nhà cung cấp, kiểm toán và tuân thủ. Với các bài toán này, khách hàng không chỉ cần một hạ tầng đủ hiệu năng, mà còn cần một nền tảng đáp ứng tốt các yêu cầu về phân tách môi trường, kiểm soát truy cập, giám sát an ninh và quản trị rủi ro. Đây chính là nhóm hệ thống mà PCI DSS Service Provider Level 1 mang lại giá trị rõ rệt nhất.

Với chứng nhận PCI DSS v4.0.1 Service Provider Level 1, các khách hàng doanh nghiệp sử dụng dịch vụ của FPT Smart Cloud có thể sở hữu những lợi thế chiến lược để bứt phát trong nền kinh tế số:

(1) Tối ưu hóa lộ trình tuân thủ và đánh giá: Doanh nghiệp có thể kế thừa một phần các kiểm soát bảo mật mà FPT Smart Cloud đã đáp ứng, từ đó giảm phạm vi đánh giá, tiết kiệm thời gian và nguồn lực trong các kỳ đánh giá định kỳ cũng như triển khai hoạt động quản trị rủi ro liên tục.

(2) Củng cố niềm tin, gia tăng lợi thế cạnh tranh: Vận hành trên nền tảng đạt chuẩn PCI DSS v4.0.1 Service Provider Level 1 giúp doanh nghiệp có thêm cơ sở để chứng minh năng lực bảo vệ dữ liệu thẻ, đồng thời nâng cao độ tin cậy khi làm việc với khách hàng, đối tác lớn và các tổ chức có yêu cầu bảo mật cao.

(3) Tối ưu an toàn bảo mật: Với chứng nhận v4.0.1 cho Service Provider, các dịch vụ AI và Cloud của FPT Smart Cloud đã được thẩm định về khả năng bảo mật trong môi trường đa người dùng (multi-tenant), cùng quy trình vận hành, bảo trì hạ tầng đạt chuẩn cao nhất dành cho đơn vị trung gian xử lý dữ liệu.

(4) Tối ưu chi phí đầu tư bảo mật: Thay vì tự xây dựng toàn bộ hạ tầng và các lớp kiểm soát từ đầu, doanh nghiệp có thể tận dụng nền tảng và các cơ chế bảo mật đã được triển khai sẵn từ FPT Smart Cloud. Nhờ đó, doanh nghiệp có thể giảm áp lực đầu tư ban đầu, tối ưu chi phí vận hành và vẫn đảm bảo các yêu cầu tuân thủ theo chuẩn bảo mật quốc tế, đồng thời tập trung nguồn lực cho các mục tiêu kinh doanh cốt lõi.

FPT Smart Cloud đạt chứng nhận PCI DSS v4.0.1 Service Provider Level 1

Trước đó, FPT Smart Cloud đã đạt chứng nhận PCI DSS v4.0.1 ở cấp độ Merchant Level 1 (Đơn vị phát hành thẻ). Việc tiếp tục đạt chứng nhận ở cấp độ Service Provider Level 1 cho thấy bước tiến mạnh mẽ về năng lực tuân thủ của FPT Smart Cloud trong việc bảo vệ và cung cấp một hệ sinh thái dịch vụ hạ tầng Cloud an toàn cho khách hàng, đáp ứng những tiêu chuẩn khắt khe nhất về an ninh thanh toán toàn cầu.

Phát biểu về cột mốc này, anh Phan Hồng Tâm – Giám đốc Khối Công nghệ Cloud, FPT Smart Cloud, Tập đoàn FPT cho biết: “Chứng nhận PCI DSS v4.0.1 Service Provider Level 1 là kết quả của quá trình đầu tư nghiêm túc và bền bỉ của FPT Smart Cloud vào bảo mật, vận hành và tuân thủ. Với chúng tôi, đây không chỉ là sự công nhận về mặt tiêu chuẩn, mà còn là động lực để tiếp tục nâng cấp hạ tầng và phát triển các dịch vụ Cloud, AI có độ tin cậy cao hơn cho khách hàng doanh nghiệp”.

Sovereign Cloud và bài toán an ninh tài chính cho tập đoàn lớn

13:26 16/04/2026

Trong bối cảnh địa chính trị phức tạp, Cloud nội địa – hay còn được định danh là Đám mây chủ quyền (Sovereign Cloud) đang nổi lên như một phương án an toàn chiến lược.

Trong kỷ nguyên của sự bất định, khi những "cú sốc kép" về năng lượng và nguy cơ đứt gãy chuỗi cung ứng linh kiện toàn cầu đang bào mòn biên lợi nhuận, doanh nghiệp toàn cầu đang đứng trước một cuộc tái cấu trúc hạ tầng mang tính sống còn. Câu hỏi không còn là "Cloud hay không Cloud?", mà là Cloud nào giúp doanh nghiệp kiểm soát được rủi ro tài chính?

Bên trong nhà máy AI của Tập đoàn FPT.

Khi "người khổng lồ" thay đổi luật chơi

Thế giới năm 2026 đang chứng kiến sự dịch chuyển đầy kịch tính của thị trường công nghệ. Những thay đổi mang tính hệ thống trong chính sách cấp phép từ các đơn vị cung cấp nền tảng ảo hóa hàng đầu thế giới đã giáng một đòn mạnh vào chi phí vận hành của các tập đoàn lớn, khiến nhiều doanh nghiệp gần như mất quyền kiểm soát đối với hạ tầng mà mình đã dày công xây dựng.

Với các doanh nghiệp đang sử dụng dịch vụ từ các Hyperscaler quốc tế, chi phó không còn là biến số có thể dự đoán.

Từ phí add-on tăng dần theo quy mô đến biến động tỷ giá USD/VND, ngân sách hạ tầng có thể “trượt” hàng chục phần trăm chỉ trong một năm.

Quan trọng hơn, trong bối cảnh địa chính trị phức tạp, sự phụ thuộc vào hạ tầng đặt ngoài lãnh thổ không chỉ là rủi ro tài chính, mà còn tiềm ẩn nguy cơ gián đoạn dịch vụ và mất quyền kiểm soát dữ liệu.

Tổng hợp dữ liệu từ Báo cáo Flexere State of the Cloud Report 2026.

Thoát ly "vòng xoáy" lạm phát năng lượng

Bên cạnh áp lực từ các đối tác quốc tế, chi phí vận hành hệ thống tại chỗ (on-premise) đang trở thành gánh nặng lớn với các nhà quản trị tài chính.

Tại nhiều phòng máy chủ truyền thống, hiệu quả sử dụng điện (PUE) ở mức thấp, đồng nghĩa với việc doanh nghiệp đang chi một khoản ngân sách đáng kể chỉ để duy trì hệ thống làm mát thay vì đầu tư cho tăng trưởng và đổi mới.

Ngay cả các mô hình thuê máy chủ vật lý hay colocation cũng không nằm ngoài xu hướng này. Khi chi phí điện năng và linh kiện tăng cao, các nhà cung cấp buộc phải điều chỉnh giá thuê, khiến tổng chi phí hạ tầng tiếp tục leo thang.

Theo dự báo của các tổ chức nghiên cứu thị trường, đến năm 2026, những doanh nghiệp không tối ưu được hiệu quả vận hành trung tâm dữ liệu có thể đối mặt với mức tăng chi phí lên tới 30 đến 40%.

Hệ quả không chỉ dừng lại ở chi phí. Việc phụ thuộc vào hạ tầng vật lý còn kéo dài thời gian triển khai hệ thống, làm chậm các dự án số hóa và khiến doanh nghiệp bỏ lỡ cơ hội đưa sản phẩm ra thị trường đúng thời điểm.

Sovereign Cloud là "tấm khiên dữ liệu" tại sân nhà

Trong bối cảnh địa chính trị phức tạp, Cloud nội địa hay còn được định danh là Đám mây chủ quyền (Sovereign Cloud) đang nổi lên như một phương án an toàn chiến lược. Bằng cách giữ "dữ liệu nằm tại sân nhà," các doanh nghiệp không chỉ đáp ứng trọn vẹn các khung tuân thủ pháp lý khắt khe của Việt Nam mà còn thiết lập một vùng đệm an toàn, tách biệt hoàn toàn khỏi tầm ảnh hưởng từ các lệnh cấm vận hay xung đột quốc tế.

Với vị thế là đối tác hạ tầng số hàng đầu, FPT làm chủ công nghệ chiến lược vì chủ quyền công nghệ quốc gia. FPT Cloud đang trực tiếp gánh vác áp lực lạm phát cùng doanh nghiệp thông qua một hệ sinh thái chuẩn quốc tế nhưng có sự thấu hiểu nội địa sâu sắc. Giá trị thực thi của nền tảng này bắt đầu từ việc xóa bỏ hoàn toàn những trì trệ về vật lý và rào cản thời gian chờ (Lead time), cho phép các nhà quản trị khởi tạo tài nguyên trong vài phút để đáp ứng tức thì nhu cầu mở rộng quy mô thị trường.

Tuy nhiên, tốc độ không phải là yếu tố duy nhất định hình năng lực cạnh tranh. Trong một kỷ nguyên mà an ninh mạng trở thành biến số sống còn, FPT Cloud đã tích hợp chặt chẽ tư duy DevSecOps vào toàn bộ vòng đời phát triển phần mềm.

Chiến lược "Shift-left security" (An ninh từ gốc) này cho phép doanh nghiệp nhúng các lớp phòng vệ ngay từ công đoạn sơ khởi, giúp các doanh nghiệp không chỉ phát triển ứng dụng nhanh hơn mà còn đảm bảo khả năng chống chọi trước các cuộc tấn công tinh vi, từ đó giảm thiểu tối đa rủi ro pháp lý và tổn thất danh tiếng.

Tính thực chiến của hạ tầng này cuối cùng được thể hiện qua con số tài chính cụ thể. Không dừng lại ở việc cung cấp công cụ, đội ngũ chuyên gia Solution Architects của FPT Cloud trực tiếp đồng hành cùng doanh nghiệp để rà soát và tái cấu trúc hệ thống. Kết quả mang lại là những minh chứng sống động về hiệu quả: tiêu biểu như một tập đoàn bán lẻ lớn tại Việt Nam đã thành công cắt giảm 30% tài nguyên lãng phí, tạo ra thặng dư tài chính đủ để bù đắp hoàn toàn cho sự trượt giá của thị trường toàn cầu

Quyết định chiến lược cho kỷ nguyên bất định

Lựa chọn một đối tác Cloud nội địa đủ tầm vóc như FPT Cloud không còn là một quyết định kỹ thuật đơn thuần, mà là một bước đi chiến lược để thiết lập "tấm khiên" tài chính và an ninh vững chắc nhất cho doanh nghiệp. Trong cuộc chơi Enterprise, khả năng tự chủ hạ tầng chính là thước đo cho bản lĩnh của nhà lãnh đạo trước những cơn sóng dữ của nền kinh tế toàn cầu.

Mỗi phần tài nguyên dư thừa và mỗi biến động tỷ giá đều đang trực tiếp “ăn mòn” lợi nhuận của doanh nghiệp. Trong một thế giới bất định, khả năng kiểm soát hạ tầng chính là lợi thế cạnh tranh. Hãy bắt đầu lộ trình tự chủ hạ tầng cùng FPT Cloud ngay hôm nay trước khi chi phí vượt khỏi tầm kiểm soát.

Liên hệ với chúng tôi để được tư vấn chi tiết về các giải pháp, dịch vụ của FPT Cloud:

Hotline: 1900 638 399

Email: support@fptcloud.com

Support: m.me/fptsmartcloud

SQL không sai, nhưng có thể không còn phù hợp với mọi hệ thống hiện đại

10:07 08/04/2026

Trước khi đi vào vấn đề, cần làm rõ một điều: relational database và SQL không phải công nghệ lỗi thời.

Relational Database (Cơ sở dữ liệu quan hệ) là một mô hình lưu trữ dữ liệu dưới dạng các bảng (tables) gồm các hàng và cột - rất giống với cách chúng ta nhìn một file Excel. Điểm đặc biệt là các bảng này không đứng độc lập mà có mối quan hệ (relationship) chặt chẽ với nhau thông qua các trường dữ liệu chung.

SQL (Structured Query Language) chính là ngôn ngữ tiêu chuẩn dùng để "nói chuyện", truy vấn và thao tác với các cơ sở dữ liệu quan hệ này.

Sự kết hợp này tạo nên một hệ thống cực kỳ chặt chẽ, hoạt động dựa trên bộ quy tắc bất di bất dịch mang tên ACID (đặc biệt là tính Atomicity - Nguyên tố và Isolation - Độc lập).

Các quy tắc này đảm bảo rằng: hoặc là giao dịch của bạn thành công trọn vẹn hoặc là thất bại và hệ thống quay về trạng thái ban đầu chứ không bao giờ có chuyện lấp lửng hay sai lệch dữ liệu.

Chính nhờ nền tảng vững chắc đó, phần mềm kế toán doanh nghiệp, hệ thống ngân hàng lõi, nền tảng quản lý giao dịch tài chính vẫn đang chạy ổn định.

Vậy tại sao ngày càng nhiều engineering team đang gặp vấn đề với relational database khi hệ thống scale?

Relational database được thiết kế khi hệ thống phần mềm điển hình có kiến trúc khá đơn giản: một ứng dụng trung tâm, một database, lượng truy cập ổn định và dự đoán được.

Tuy nhiên, lấy ví dụ một nền tảng e-commerce trung bình ở Việt Nam giờ có thể gồm hàng chục ứng dụng vận hành độc lập, quản lý đơn hàng, thanh toán, kho hàng, gợi ý sản phẩm, thông báo đẩy, điểm thưởng và mỗi ứng dụng do một nhóm khác nhau phát triển. Đi kèm đó là lượng truy cập không còn ổn định. Một chiến dịch khuyến mãi có thể đẩy số lượng yêu cầu lên hàng chục lần chỉ trong vài phút.

Thêm một điểm khác biệt so với hiện nay là yêu cầu về dữ liệu thay đổi liên tục. Nhóm sản phẩm cần thêm thuộc tính mới cho từng danh mục hàng hóa. Nhóm thiết kế cần ghi lại thêm hành vi người dùng. Nhóm phân tích cần dữ liệu theo thời gian thực.

Khi đặt relational database vào bối cảnh này, ba điểm lệch pha bắt đầu bộc lộ.

Ba điểm lệch pha giữa SQL và hệ thống hiện đại

1. Một database phục vụ quá nhiều ứng dụng - điểm nghẽn không ai tính đến

Hãy hình dung thế này: một nhà bếp trung tâm phục vụ mười quầy bán hàng cùng lúc. Khi tất cả đều đặt đơn vào giờ cao điểm, vấn đề không phải là thiếu nguyên liệu mà là nhà bếp không thể xử lý tất cả cùng một lúc.

Theo đó, nếu trong trường hợp nhiều bộ phận phần mềm dùng chung một relational database, kịch bản tương tự xảy ra. Khi một bộ phận chạy tác vụ nặng, ví dụ xuất báo cáo, gửi thông báo hàng loạt, nó chiếm dụng tài nguyên của hiệu năng của Database chung, kéo chậm tất cả các bộ phận còn lại dù chúng hoàn toàn không liên quan.

Đây là vấn đề của kiến trúc thiết kế database, không phải vấn đề tối ưu. Viết lại câu truy vấn hay thêm chỉ mục tìm kiếm không giải quyết được khi nguyên nhân gốc rễ là tất cả đều đang tranh nhau một kho dữ liệu duy nhất.

Câu chuyện thực tế: Một startup fintech tại Đông Nam Á từng gặp chính xác tình huống này. Khi hệ thống bắt đầu gửi thông báo đẩy hàng loạt vào buổi sáng - thời điểm người dùng hoạt động nhiều nhất, tốc độ xử lý giao dịch của toàn bộ hệ thống giảm đáng kể.

Sau nhiều tuần tìm nguyên nhân, đội kỹ thuật nhận ra rằng bộ phận gửi thông báo và bộ phận xử lý thanh toán đang tranh nhau tài nguyên trên cùng một kho dữ liệu. Giải pháp cuối cùng không phải là tối ưu code mà là tách dữ liệu của hai bộ phận ra khỏi nhau.

2. Dữ liệu bị phân tán ở nhiều nơi và hợp nhất là điều không đơn giản

Relational database có khả năng kết hợp dữ liệu từ nhiều bảng trong một câu truy vấn duy nhất. Đây là một trong những điểm mạnh nhất khiến nó phù hợp với báo cáo và phân tích phức tạp.

Nhưng trong hệ thống hiện đại, mỗi bộ phận phần mềm thường quản lý dữ liệu riêng của mình. Thông tin đơn hàng ở một nơi, thông tin khách hàng ở một nơi khác, thông tin sản phẩm ở nơi khác nữa.

Khi đó, việc tổng hợp dữ liệu từ nhiều nguồn không còn là một câu truy vấn đơn giản nữa. Nó trở thành một chuỗi các bước gọi qua lại giữa các bộ phận, tổng hợp kết quả ở tầng ứng dụng, và xử lý nhiều tình huống lỗi có thể xảy ra ở từng bước.

Thao tác trước đây mất vài phần nghìn giây giờ có thể mất vài trăm lần lâu hơn và có thể gặp sự cố ở nhiều điểm khác nhau trong chuỗi xử lý.

3. Cấu trúc dữ liệu cứng nhắc - khi database chậm hơn nhịp độ kinh doanh

Relational database được thiết kế với cấu trúc dữ liệu chặt chẽ: mỗi bảng có các cột xác định sẵn, mỗi cột có kiểu dữ liệu cố định. Tính chặt chẽ này là lợi thế khi dữ liệu ổn định và ít thay đổi. Nhưng nó trở thành rào cản khi sản phẩm cần thay đổi nhanh.

Thêm một trường thông tin mới vào bảng dữ liệu đang có hàng chục triệu bản ghi trên hệ thống đang chạy thực tế không phải thao tác đơn giản. Tùy vào cách hệ thống được cấu hình, thao tác này có thể khóa bảng dữ liệu đó trong vài phút đến vài giờ đồng nghĩa với việc hệ thống gián đoạn.

Ngay cả khi có công cụ hỗ trợ, quy trình vẫn đòi hỏi: viết kịch bản chuyển đổi dữ liệu, kiểm tra trên môi trường thử nghiệm, phối hợp giữa nhiều nhóm, và triển khai theo từng bước để tránh sự cố.

Kết quả thực tế: những thay đổi nhỏ trong cách lưu trữ dữ liệu thêm một thuộc tính sản phẩm, ghi nhận thêm một loại hành vi người dùng, thay đổi cách tổ chức thông tin khuyến mãi tốn nhiều ngày công sức của đội kỹ thuật mà không trực tiếp tạo ra giá trị cho người dùng.

Nhân con số đó với tần suất thay đổi trong một quý, và ta thấy cấu trúc dữ liệu cứng nhắc đang âm thầm làm chậm tốc độ phát triển sản phẩm theo cách khó đo lường nhưng rất thực tế.

SQL vẫn là lựa chọn đúng, cho đúng bài toán

Ba vấn đề trên không phải lý do để từ bỏ relational database. Đây là lý do để hiểu rõ hơn khi nào nó là lựa chọn tốt nhất.

Vấn đề nảy sinh khi áp dụng relational database cho những bài toán khác với bản chất thiết kế của nó: dữ liệu sản phẩm cần thay đổi cấu trúc thường xuyên, thông tin người dùng với nhiều thuộc tính lồng nhau, luồng sự kiện từ hàng triệu người dùng, hay nội dung số với định dạng đa dạng.

Khi hệ thống bắt đầu mở rộng, câu hỏi không còn là "SQL hay NoSQL?" mà nên là:

Dữ liệu của ứng dụng/dịch vụ này cần được tổ chức như thế nào để có thể mở rộng độc lập, thay đổi cấu trúc mà không gây các tác động đến kết nối và sự liền mạch, và phục vụ đúng các yêu cầu truy cập của nó?

Với một số hệ thống, câu trả lời vẫn là relational database. Với một số hệ thống khác, đặc biệt là những nơi dữ liệu thay đổi cấu trúc thường xuyên hoặc cần mở rộng linh hoạt theo chiều ngang - câu trả lời dần hướng về phía các mô hình database khác.

Document database là một trong những mô hình được nhiều hệ thống lớn lựa chọn cho nhóm bài toán thứ hai. Trong bài tiếp theo, chúng ta sẽ đi vào câu hỏi thực tế nhất: relational database và document database khác nhau ở đâu — và khi nào nên chọn loại nào cho từng phần của hệ thống?

Liên hệ với chúng tôi để được tư vấn chi tiết về các giải pháp, dịch vụ của FPT Cloud:

Hotline: 1900 638 399

Email: support@fptcloud.com

Support: m.me/fptsmartcloud

Vì sao hệ thống vẫn sập trong dịp cao điểm dù đã nâng gấp đôi server? Câu trả lời thường nằm ở Database

15:20 01/04/2026

Trong nhiều ngành nghề kinh doanh, câc dịp cao điểm như flash sale, sự kiện tri ân, Lễ Tết...thường dẫn đến lượng truy cập lớn trên hệ thống. Và kịch bản quen thuộc thường xảy ra: hệ thống bắt đầu chậm, sau đó lỗi hàng loạt chỉ sau vài phút traffic tăng.

Điều đáng nói ở đây là gì? Đội ngũ vận hành đã có sự chuẩn bị. Server được tăng gấp đôi, thậm chí gấp ba tài nguyên từ chiều hôm trước. Hệ thống giám sát (Monitoring) đã bật cảnh báo từ sớm. Nhưng mọi nỗ lực dường như vô nghĩa và hệ thống vẫn "chết đứng" ngay vào những phút đầu tiên nổ ra sự kiện.

Tại sao một hệ thống được chuẩn bị kỹ lưỡng về hạ tầng vẫn sập? Câu trả lời nằm ở một góc tối ít ai ngờ tới và thường bị bỏ qua đầu tiên: Không phải do Web Server đuối sức, cũng không phải do nghẽn băng thông mà thủ phạm chính là Database.

Hệ thống của bạn không sập đơn thuần vì lượng traffic quá đông. Nguyên nhân cốt lõi là do kiến trúc hệ thống vốn dĩ không được sinh ra để phục vụ quy mô khổng lồ đó. Có 3 điểm nghẽn bóp nghẹt dòng chảy dữ liệu và cả ba đều liên quan trực tiếp đến cách Database được thiết kế từ gốc, chứ không phải do cách nó được phân bổ tài nguyên vận hành.

1. Khi Vertical Scaling chạm giới hạn của Database

Một phản xạ phổ biến khi hệ thống bắt đầu chậm là nâng cấp phần cứng của server database. CPU được tăng thêm lõi xử lý, RAM được mở rộng, ổ lưu trữ được thay bằng loại có tốc độ cao hơn.

Cách tiếp cận này được gọi là vertical scaling nhằm tăng sức mạnh cho một máy chủ duy nhất.

Trong giai đoạn đầu, vertical scaling thường mang lại cải thiện rõ rệt. Các truy vấn dữ liệu (database queries) được xử lý nhanh hơn và thời gian phản hồi của hệ thống giảm xuống. Tuy nhiên, cách mở rộng này có một giới hạn tự nhiên: toàn bộ dữ liệu và toàn bộ truy cập vẫn đang tập trung vào một node database duy nhất.

Khi lưu lượng truy cập tiếp tục tăng, database server dần trở thành một “điểm nghẽn trung tâm”. CPU có thể chạm ngưỡng sử dụng tối đa, hàng nghìn truy vấn đồng thời bắt đầu cạnh tranh tài nguyên, và thời gian xử lý mỗi request tăng lên nhanh chóng.

Ở giai đoạn này, việc tiếp tục nâng cấp server thường mang lại hiệu quả rất hạn chế. Bởi dù phần cứng có mạnh đến đâu, một database đơn lẻ vẫn phải xử lý toàn bộ workload của hệ thống.

Vấn đề lúc này không còn là server yếu, mà là kiến trúc database chưa được thiết kế để mở rộng theo lưu lượng truy cập.

2. Giới hạn kết nối: khi Database hết “làn xử lý”

Hãy hình dung database như một trạm thu phí trên cao tốc với 200 làn xe cố định. Ngày thường, xe đi lại mượt mà. Nhưng vào 12:00 ngày 4.4, 50.000 xe đổ vào cùng lúc.

Dù mỗi làn xử lý rất nhanh tuy nhiên ùn tắc vẫn xảy ra từ hàng cây số trước trạm.

Trong hầu hết các hệ thống web, mỗi request từ người dùng sẽ cần một kết nối tới database để đọc hoặc ghi dữ liệu. Số lượng kết nối này được quản lý thông qua cơ chế gọi là connection pool.

Trong điều kiện bình thường, cơ chế này hoạt động rất ổn định. Các request được phân phối qua các kết nối sẵn có và database xử lý chúng với độ trễ rất thấp.

Nhưng khi traffic tăng đột biến, số lượng request đồng thời có thể tăng gấp hàng chục lần trong vài giây. Khi đó, toàn bộ connection pool nhanh chóng bị sử dụng hết. Những request mới buộc phải chờ kết nối trống trước khi được xử lý.

Điều đáng chú ý là ở nhiều sự cố production, database server vẫn còn tài nguyên CPU và RAM. Tuy nhiên, vì tất cả các kết nối đều đã được sử dụng, hệ thống vẫn không thể xử lý thêm request mới.

Trong một số trường hợp, tình hình còn trở nên tệ hơn khi ứng dụng bắt đầu tự động retry các request bị timeout. Những request retry này tạo thêm kết nối mới tới database, khiến connection pool cạn nhanh hơn và tạo ra hiệu ứng quá tải dây chuyền

3. Write Storm — sự bùng nổ lượng truy cập từ E-commerce và Fintech

Trong các hệ thống có nhiều giao dịch như thương mại điện tử hoặc fintech, một vấn đề khác thường xuất hiện khi lượng giao dịch hoặc truy cập tăng mạnh: write storm trong database.

Relational database được thiết kế để đảm bảo tính chính xác và nhất quán của dữ liệu. Khi một giao dịch đang cập nhật một bản ghi, database thường khóa tạm thời bản ghi đó để tránh việc nhiều giao dịch thay đổi dữ liệu cùng lúc.

Trong ngày thường, cơ chế này hoạt động hoàn hảo. Nhưng trong flash sale và khi 10.000 người cùng bấm "Thanh toán" trong 3 giây cho cùng một sản phẩm theo đó tất cả 10.000 transaction đó đang tranh nhau một row lock.

Kết quả: không phải 10.000 transactions xử lý song song. Mà là 10.000 transactions xếp hàng tuần tự, mỗi cái chờ cái trước hoàn thành.

Trong các hệ thống có lưu lượng giao dịch lớn, hiện tượng này có thể lan rộng rất nhanh và trở thành nguyên nhân chính khiến database phản hồi chậm hoặc ngừng xử lý request mới.

Bài toán thực sự không phải là server, mà là kiến trúc Database

Nhìn lại, ba nguyên nhân trên đều dẫn tới một kết luận giống nhau: trong các hệ thống có lượng người dùng lớn, việc mở rộng server chỉ là một phần của bài toán.

Yếu tố quan trọng hơn là cách kiến trúc database được thiết kế để xử lý lưu lượng truy cập tăng dần theo thời gian.

Trong giai đoạn đầu của một sản phẩm, việc sử dụng một relational database chạy trên một node duy nhất là hoàn toàn hợp lý. Nó giúp hệ thống đơn giản, dễ vận hành và đảm bảo tính nhất quán của dữ liệu.

Nhưng khi hệ thống phát triển và lượng giao dịch tăng lên, kiến trúc này bắt đầu bộc lộ giới hạn. Việc tập trung toàn bộ dữ liệu và toàn bộ truy cập vào một điểm duy nhất khiến database trở thành nút thắt cổ chai của toàn bộ hệ thống.

Đó là lý do nhiều tổ chức khi thiết kế hệ thống ở quy mô lớn thường bắt đầu bằng một câu hỏi khác:

Database cần được tổ chức như thế nào để hệ thống có thể phân tán tải và mở rộng theo lưu lượng truy cập, thay vì dồn toàn bộ áp lực vào một máy chủ duy nhất?

Câu hỏi này chính là điểm khởi đầu của nhiều kiến trúc database hiện đại.

FPT AppSec ghi dấu ấn tại Cybersecurity Excellence Awards 2026

11:09 01/04/2026

Trong bối cảnh các mối đe dọa an ninh mạng ngày càng tinh vi, nền tảng FPT AppSec đã khẳng định năng lực khi xuất sắc giành giải Đồng (Bronze) tại hạng mục Application Security của Cybersecurity Excellence Awards.

Đây là một trong những giải thưởng uy tín do Cybersecurity Insiders tổ chức, với hơn 600.000 chuyên gia an ninh mạng và CNTT toàn cầu tham gia đánh giá. Các đề cử được xét duyệt dựa trên những tiêu chí khắt khe về tính sáng tạo, hiệu quả, tác động và khả năng bảo vệ doanh nghiệp trước các mối đe dọa ngày càng phức tạp.

Chia sẻ về khoảnh khắc nhận giải, anh Bùi Song Toàn – Leader dự án – cho biết: “Thật ra lúc đầu mình không có cảm xúc gì hoành tráng lắm, chủ yếu là nhẹ nhõm. Nhẹ nhõm vì hướng anh em chọn từ đầu là đúng“. Với anh, giải thưởng không chỉ là thành tích mà còn là một sự xác nhận: “Giải này như một cái gật đầu từ bên ngoài: ‘Ừ, đúng rồi đó“.

FPT AppSec là nền tảng Application Security Posture Management (ASPM) được phát triển nhằm giải quyết một trong những thách thức lớn nhất hiện nay: tình trạng phân mảnh và thiếu tính chủ động trong bảo mật ứng dụng, đặc biệt trong môi trường cloud-native.

Khác với các phương pháp truyền thống vốn dựa vào nhiều công cụ rời rạc và các đợt quét định kỳ, FPT AppSec cung cấp khả năng quan sát liên tục đối với toàn bộ bề mặt tấn công của ứng dụng. Nền tảng này cho phép tổng hợp và phân tích các lỗ hổng, điểm yếu bảo mật và yếu tố rủi ro trong một bức tranh thống nhất, từ đó giúp doanh nghiệp đưa ra quyết định chính xác và kịp thời.

Anh Bùi Song Toàn (áo cam) và team FPT AppSec.

Đáng chú ý, bài toán khó nhất mà team phải đối mặt không nằm ở công nghệ mà ở cách xác định giá trị thực của bảo mật. Như anh Toàn chia sẻ: “Bài toán khó nhất không phải về code, mà về mục tiêu: làm sao để bảo mật thực sự có ích chứ không chỉ có mặt“.

Thực tế, nhiều công cụ bảo mật hiện nay tạo ra khối lượng lớn cảnh báo nhưng lại thiếu khả năng định hướng hành động. Điều này khiến đội ngũ phát triển khó ưu tiên xử lý, dẫn đến hiệu quả bảo mật không như kỳ vọng. Xuất phát từ vấn đề đó, đội ngũ đã dành nhiều thời gian để tìm lời giải cho câu hỏi: “Làm sao để nói cho đúng nguy cơ nào thực sự nguy hiểm?“.

Một trong những điểm khác biệt nổi bật của FPT AppSec đến từ nền tảng nghiên cứu chuyên sâu. Sản phẩm được xây dựng dựa trên kinh nghiệm thực tiễn trong việc phát hiện và công bố các lỗ hổng bảo mật, qua đó tích hợp góc nhìn của “attacker” vào quá trình phân tích và ưu tiên rủi ro. Như anh Toàn nhấn mạnh, đây là quá trình “đi từ thực tế”: tự nghiên cứu lỗ hổng, tham gia coordinated disclosure và chuyển hóa hiểu biết đó thành logic đánh giá rủi ro trong sản phẩm.

Không chỉ dừng lại ở việc phát hiện, FPT AppSec còn hỗ trợ doanh nghiệp chuyển đổi từ cách tiếp cận bảo mật dựa trên tuân thủ sang mô hình quản trị rủi ro chủ động. Bằng việc đặt các lỗ hổng trong bối cảnh vận hành thực tế, nền tảng giúp giảm thiểu tình trạng “alert fatigue” và nâng cao hiệu quả xử lý.

Theo anh Toàn, điều giúp sản phẩm ghi điểm với hội đồng quốc tế không nằm ở cách “trình bày”, mà ở bản chất giải pháp: “FPT AppSec giải một bài toán thật, theo cách thật. Không phải marketing“. Đồng thời, toàn bộ mô tả sản phẩm đều có thể kiểm chứng từ chính hoạt động nghiên cứu và triển khai thực tế của team.

Là một sản phẩm thuộc hệ sinh thái của FPT Smart Cloud, FPT AppSec tiếp tục khẳng định năng lực nghiên cứu, phát triển và làm chủ công nghệ của FPT trong lĩnh vực an toàn thông tin.

Giải thưởng lần này không chỉ là sự ghi nhận về mặt chuyên môn mà còn mở ra cơ hội để các giải pháp “Make in Vietnam” tiến xa hơn trên thị trường quốc tế. Với team phát triển, đây cũng là một cột mốc để nhìn lại và tiếp tục tiến lên. Như anh Toàn chia sẻ: “Giải thưởng này là lý do để mình nhìn lại xem đã đi đúng hướng chưa, nhưng không phải lý do để dừng lại“.