VPN Site-to-Site

-

Overviews

Overviews

-

Initial Setup

Initial Setup

-

Hướng dẫn nhanh (Quick Starts)

Hướng dẫn nhanh (Quick Starts)

-

Hướng dẫn chi tiết (Tutorials)

Hướng dẫn chi tiết (Tutorials)

-

FAQs

FAQs

-

VPN Site to Site (new version)

VPN Site to Site (new version)

-

Cấu hình thiết bị VPN phổ biến

- Cấu hình VPN Site-to-Site với Palo Alto

- Cấu hình VPN Site-to-Site với PfSense

- Cấu hình VPN Site-to-Site với strongSwan

- Cấu hình VPN Site-to-Site với Vyos 1.5

- Cấu hình VPN Site-to-Site với CheckPoint R81.20

- Cấu hình kết nối VPN Site-to-Site giữa FCI Cloud và AWS (Transit-Gateway)

- Cấu hình kết nối VPN Site-to-Site giữa FCI Cloud và AWS (Virtual private gateways)

- Cấu hình kết nối VPN Site-to-Site giữa Portal OpenStack và VMware

- Cấu hình VPN Site-to-Site với Fortigate

- Cấu hình VPN Site-to-Site với các thiết bị NAT IP

-

Quản lý & thao tác VPN Connection

- Hướng dẫn khởi tạo VPN Connection

- Hướng dẫn chỉnh sửa VPN Connection

- Hướng dẫn enable/disable VPN Connection

- Hướng dẫn xóa VPN Connection

- Hướng dẫn download file config VPN

- Hướng dẫn kết nối thiết bị Behind NAT IP

- Hướng dẫn tạo Customer gateway

- Hướng dẫn chỉnh sửa Customer gateway

- Hướng dẫn xoá Customer gateway

- Hướng dẫn phân quyền sử dụng dịch vụ

- Hướng dẫn cài đặt cảnh báo thông qua dịch vụ Cloud Guard

- Theo dõi dịch vụ thông qua tính năng logging

- Theo dõi dịch vụ thông qua tính năng monitoring

- Câu hỏi thường gặp (FAQs)

-

Cấu hình thiết bị VPN phổ biến

Bài viết này hướng dẫn build thiết bị Router để đấu nối VPN_S2S với dịch vụ VPN Site-to-Site của FPT Smart Cloud.

- Bước 1: Cấu hình cho VPN Site-to-Site

- Bước 2: Cấu hình IPsec cho Palo Alto

- Bước 3: Cấu hình firewall và routing cho Palo Alto

Cần đảm bảo các điều kiện sau:

- VPN Site-to-Site trên trang Portal

- Palo Alto đã được cài đặt và enable ở phía khách hàng.

- Palo Alto đã được cài đặt và có 3 IP: Managenment( IP public)- WAN( IP public)- LAN.

Bước 1: Cấu hình cho VPN Site-to-Site

Truy cập và tạo VPN Site-to-Site trên trang https://console.fptcloud.com/

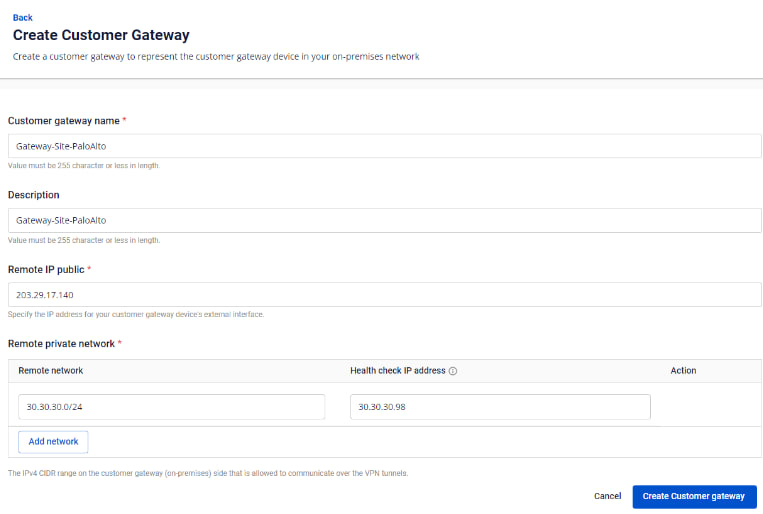

- Tạo Customer Gateway:

- Remote private network: dãy Lan Subnet cần peering Palo Alto

- Remote IP public: IP public của Palo Alto

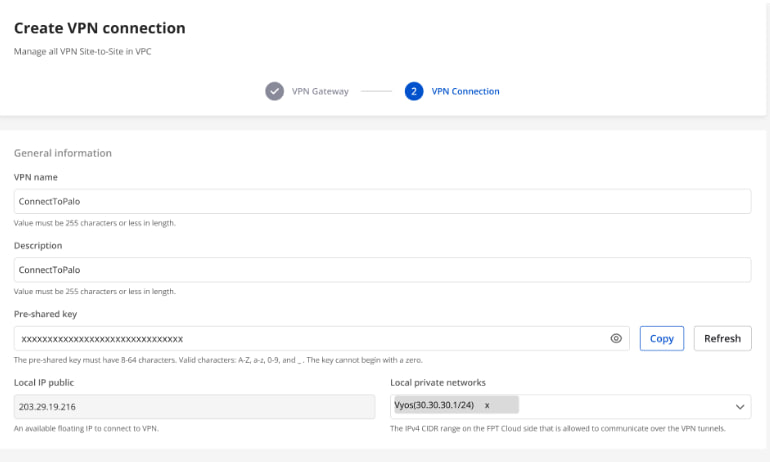

- Tạo VPN Connection:

Thông số của VPN Connection sẽ bao gồm 3 mục chính:

- General information (chứa các thông tin chung của kết nối VPN)

- Remote VPN Information (chứa các thông tin mã hóa và thông tin của quý khách hàng)

- Dead Peer Detection (số lần hệ thống tự động retry kết nối khi bị vấn đề)

Phần 1: General information

Lưu ý: Thông số Pre-shared-key cần lưu lại để kết nối với Palo Alto

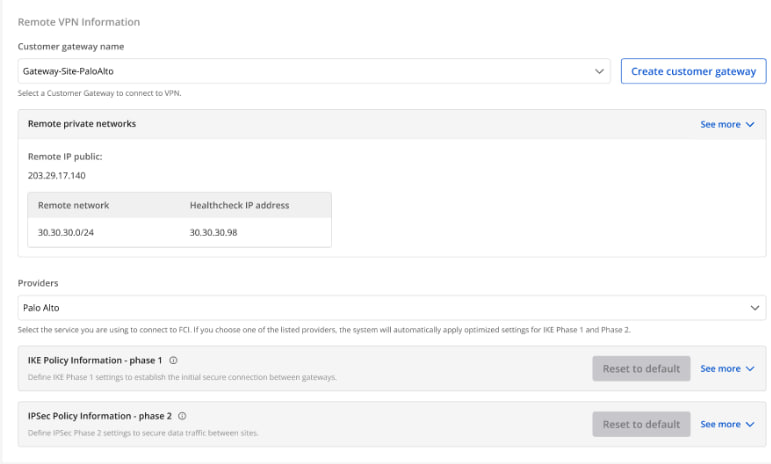

Phần 2: Remote VPN information

Khi quý khách hàng lựa chọn Providers “Palo Alto”, hệ thống sẽ tự động điền thông tin cho IKE và IPSec cụ thể như sau:

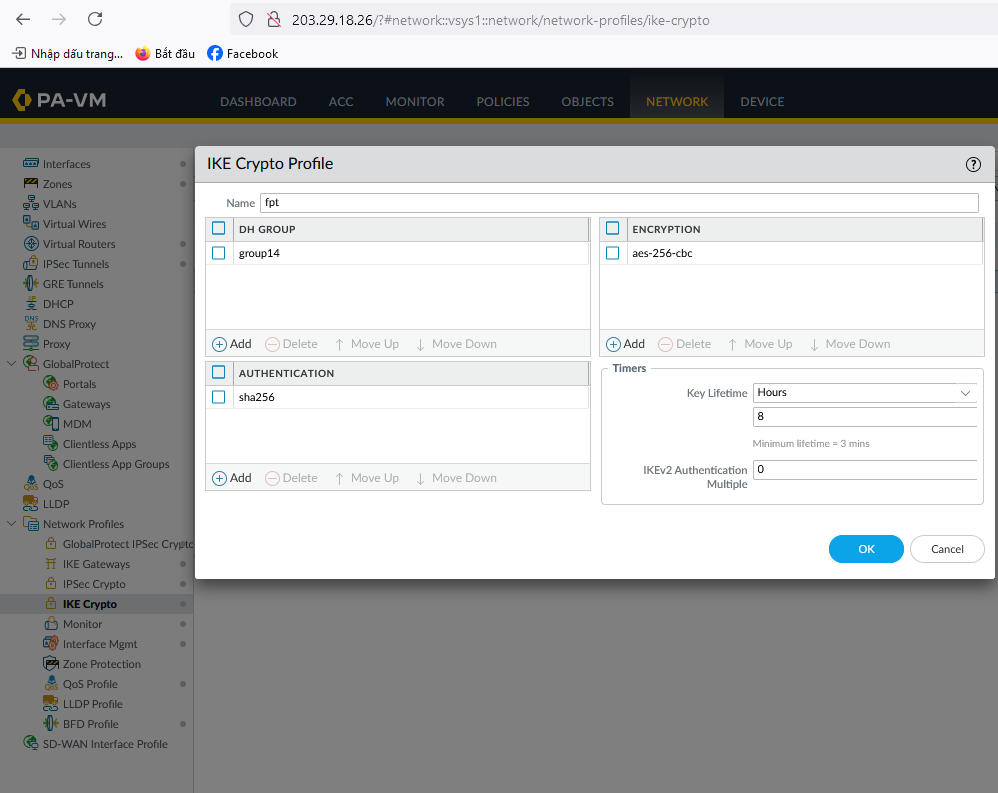

Đối với IKE:

- Encryption algorithm: aes-256

- Authorization algorithm: sha256

- IKE version: ikev2

- Lifetime units: seconds

- Lifetime value: 28800

- DH Group: GROUP_14

- Phase1 negotiation mode: main

Đối với IPsec:

- Encapsulation mode: tunnel

- Encryption algorithm: aes-256

- Authorization algorithm: sha256

- Lifetime units: seconds

- Lifetime value: 3600

- Perfect forward secrecy (PFS): GROUP_14

- Transform protocol: esp

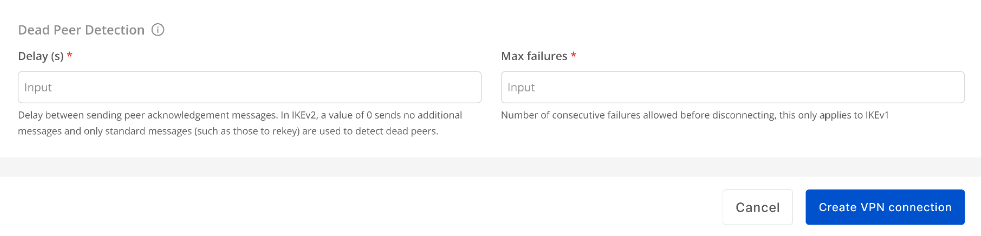

Phần 3: Remote VPN information

Điền thông số Delay và max failure và chọn Create VPN Connection

Bước 2: Cấu hình IPsec cho Palo Alto

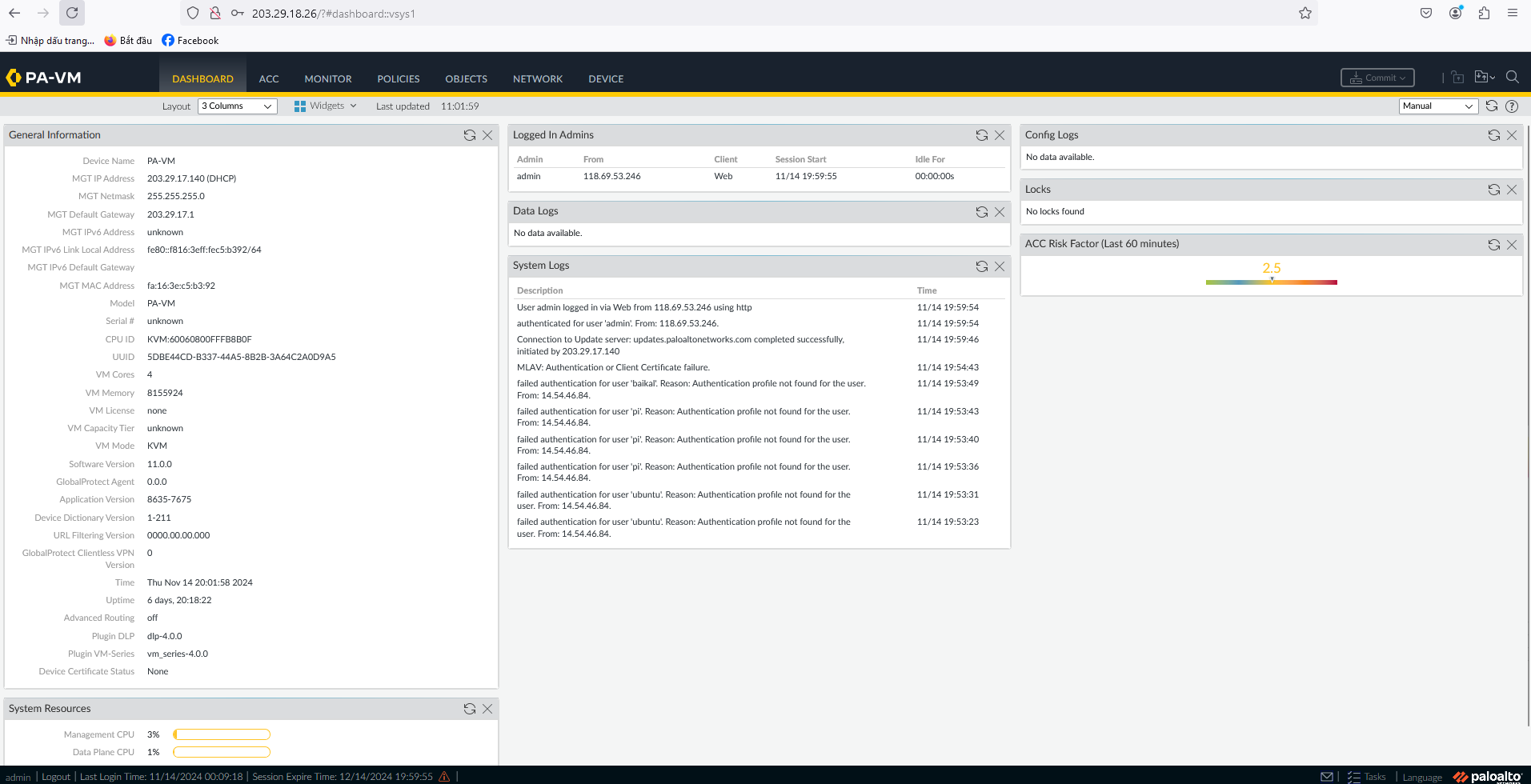

- Đăng nhập web vào Palo Alto khách hàng theo IP Management:

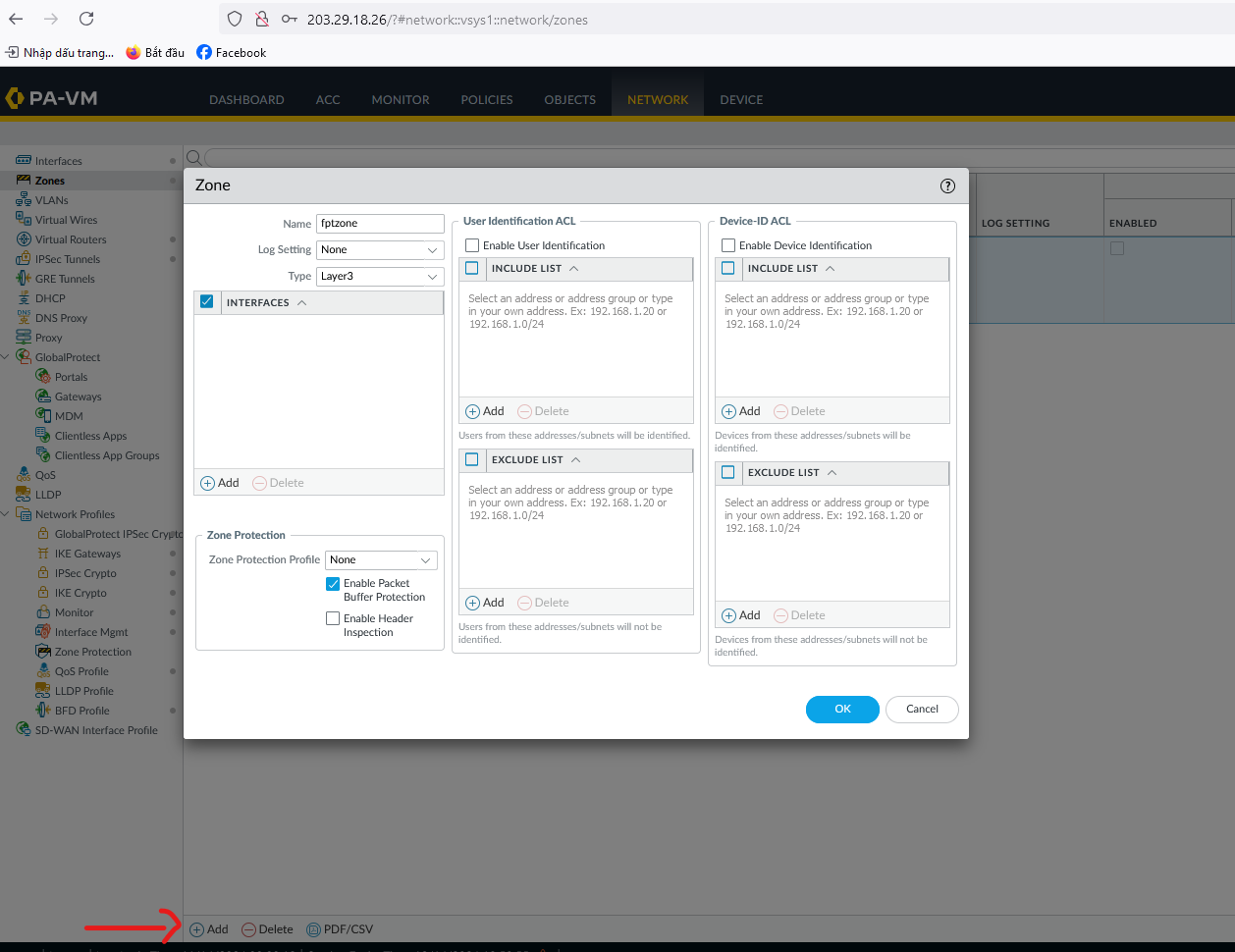

- Chọn Add và kích hoạt Zone của Palo Alto

- Chọn Add và kích hoạt Zone của Palo Alto

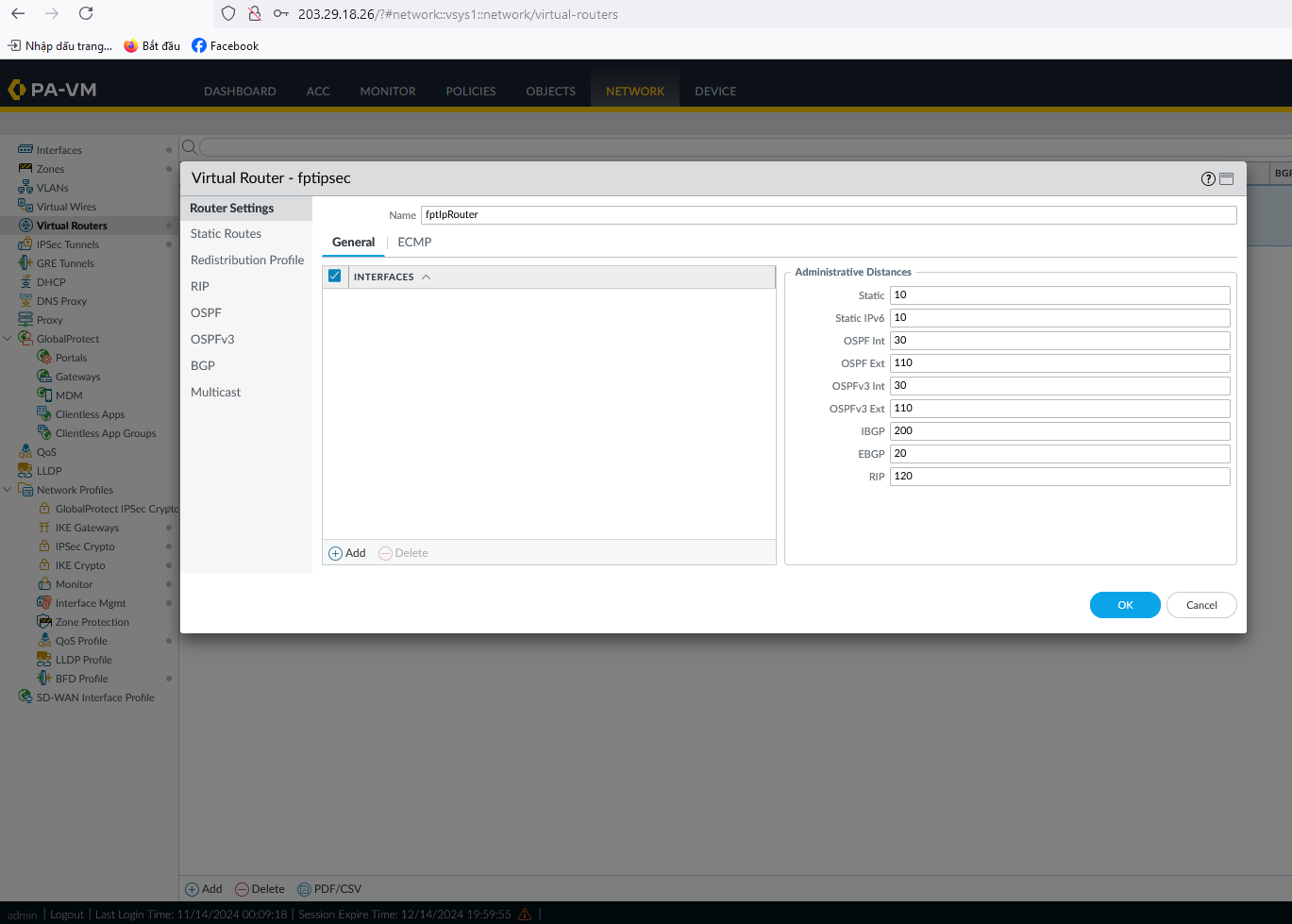

- Tạo Virtual Router của Palo Alto và chọn OK.

- Tạo Virtual Router của Palo Alto và chọn OK.

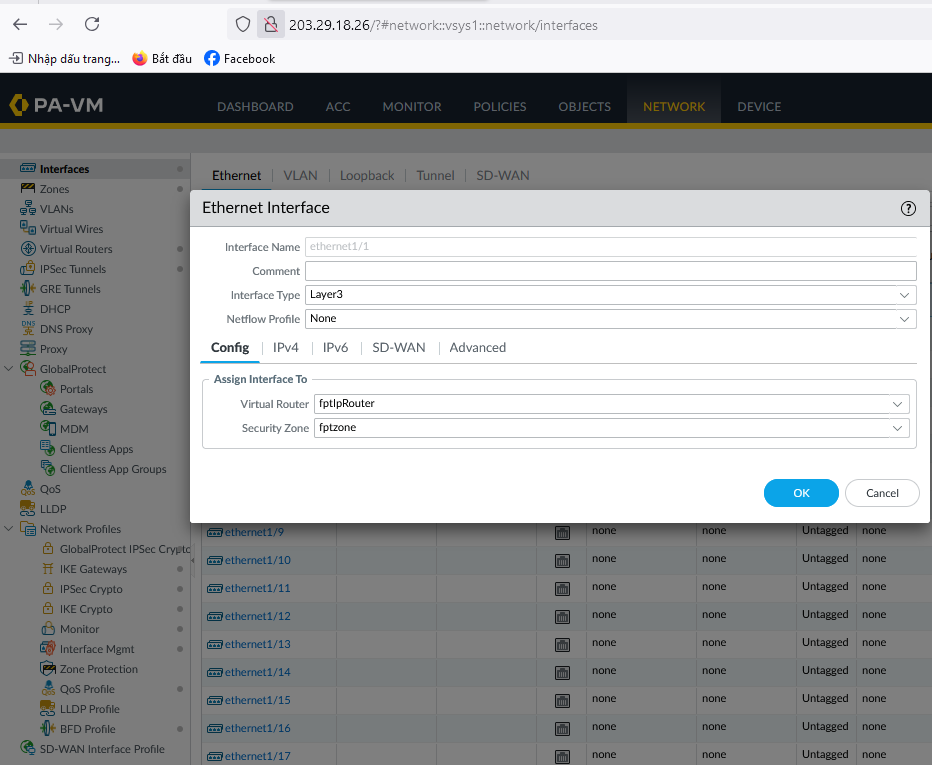

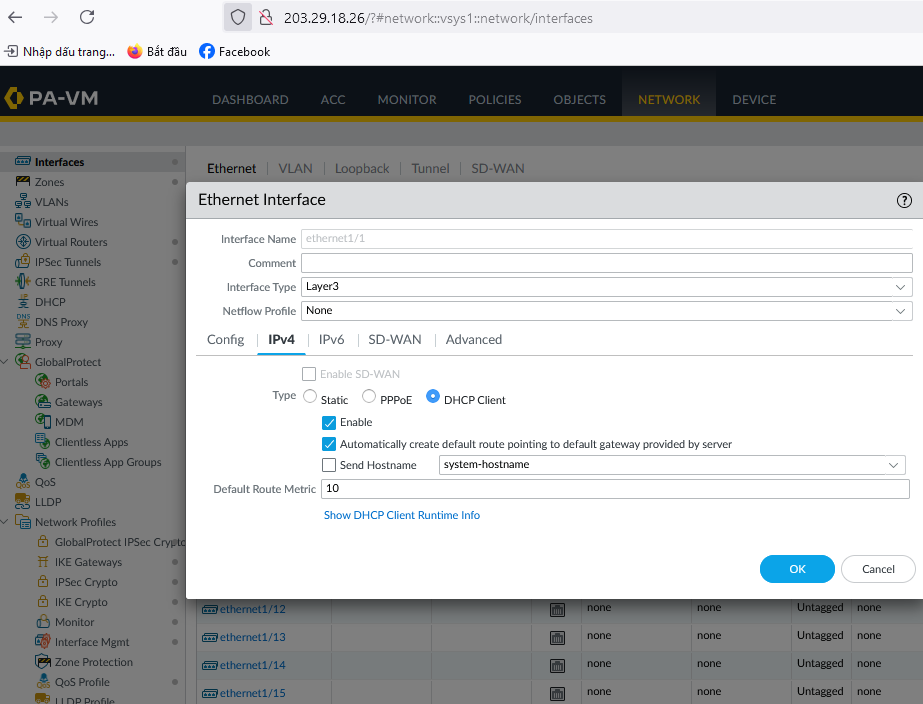

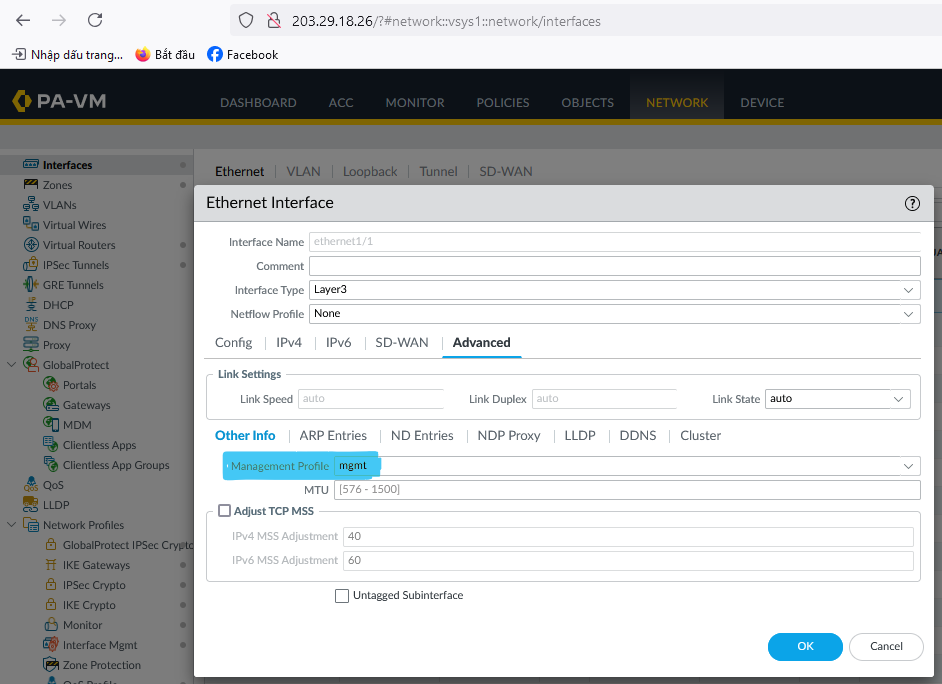

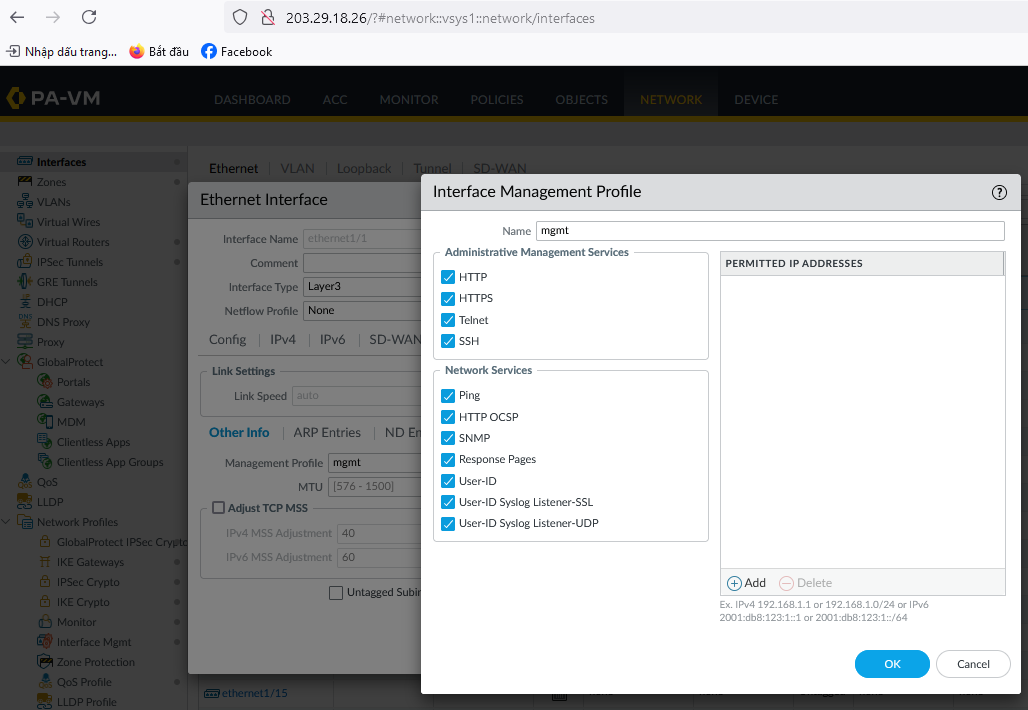

- Tạo ra interface WAN là LAN, (lưu ý làm cho ethernet1/1 và tương tự cho ethernet 1/2)

- Tạo ra interface WAN là LAN, (lưu ý làm cho ethernet1/1 và tương tự cho ethernet 1/2)

- Tạo ra IKE Crypto:

- Tạo ra IKE Crypto:

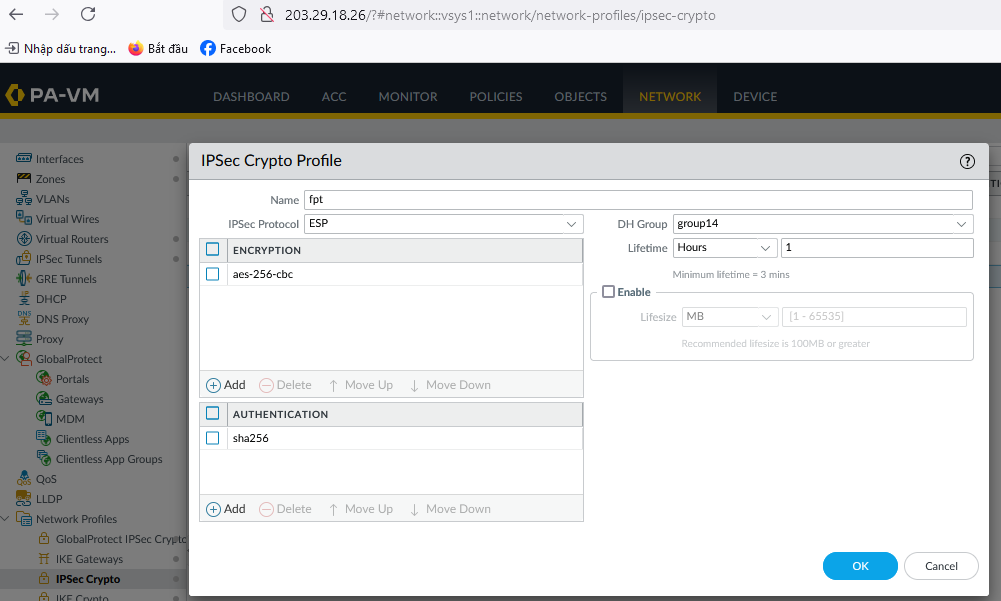

- Tạo ra IPSec Crypto:

- Tạo ra IPSec Crypto:

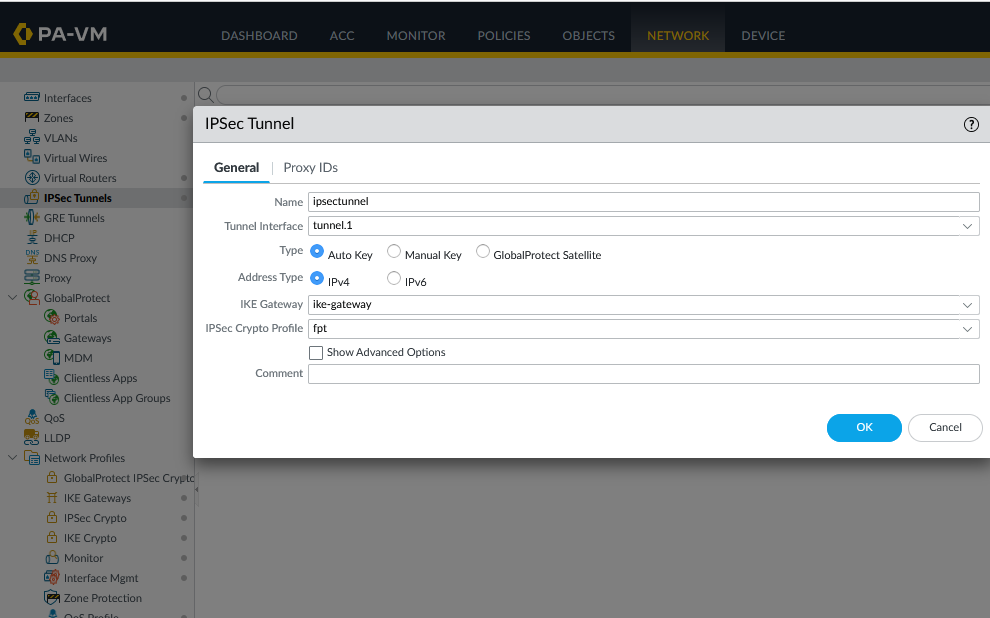

- Chọn IPsec Tunnels:

- Chọn IPsec Tunnels:

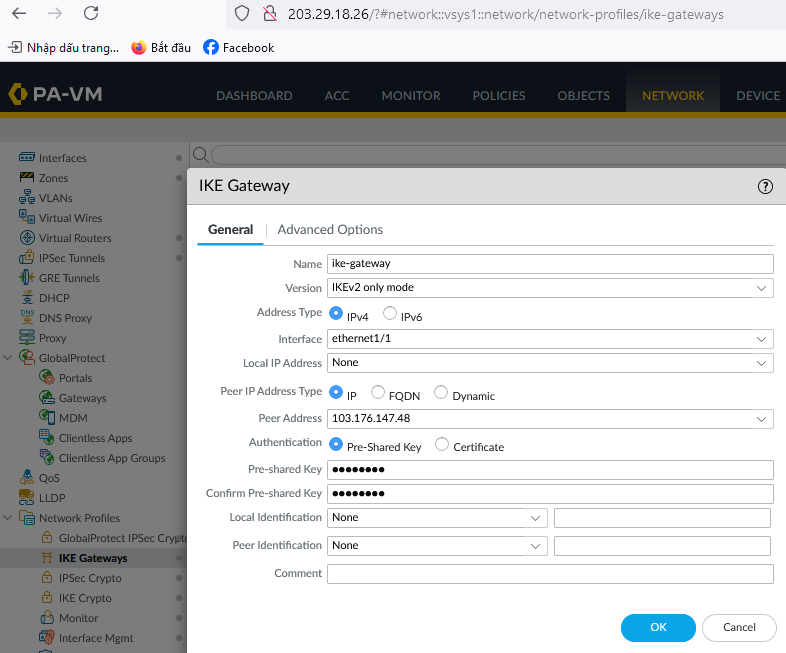

- Tại tab General, điền Peer Address là IP của FPT đã tạo ở bước 1(trong hình là 103.176.147.48)

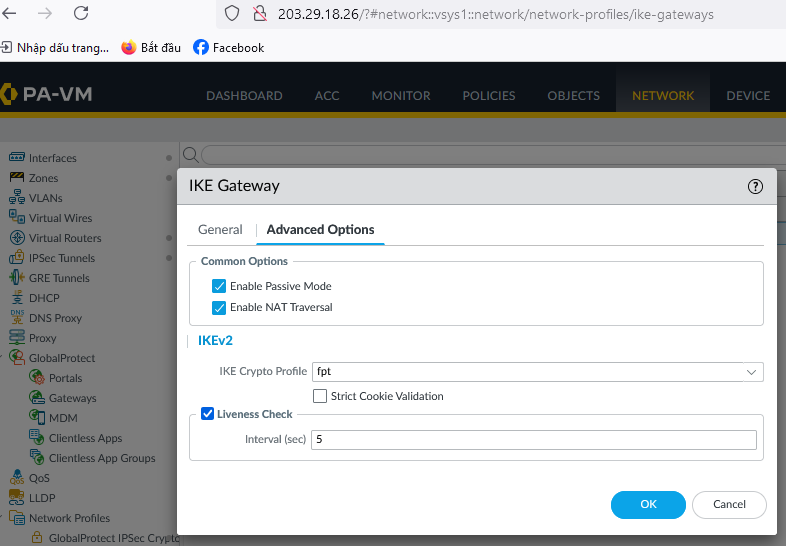

+Tại tab Advanced Options điền các thông tin sau:

+Tại tab Advanced Options điền các thông tin sau:

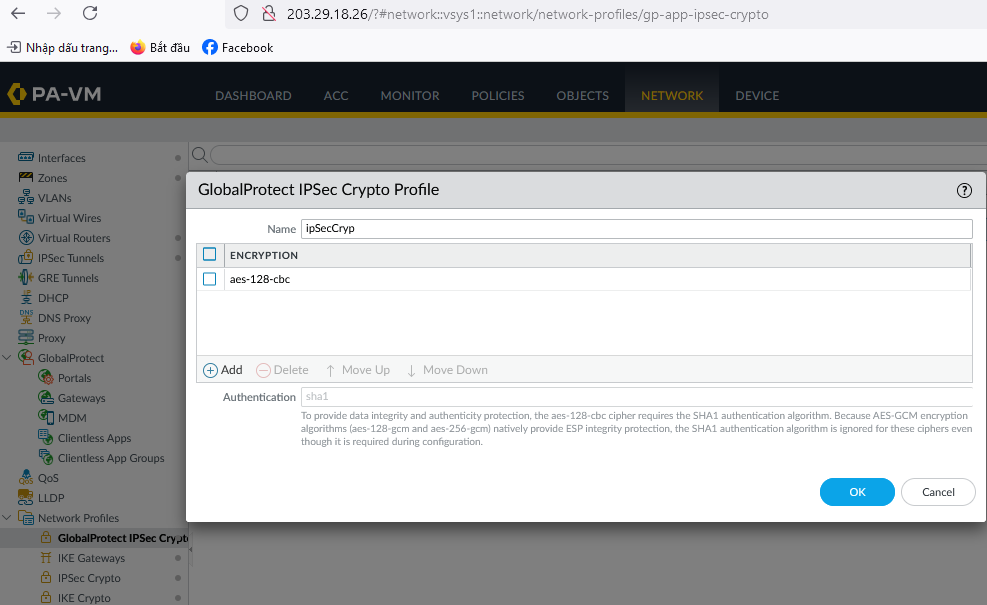

- Tạo ra GlobalProtect IPSec:

- Tạo ra GlobalProtect IPSec:

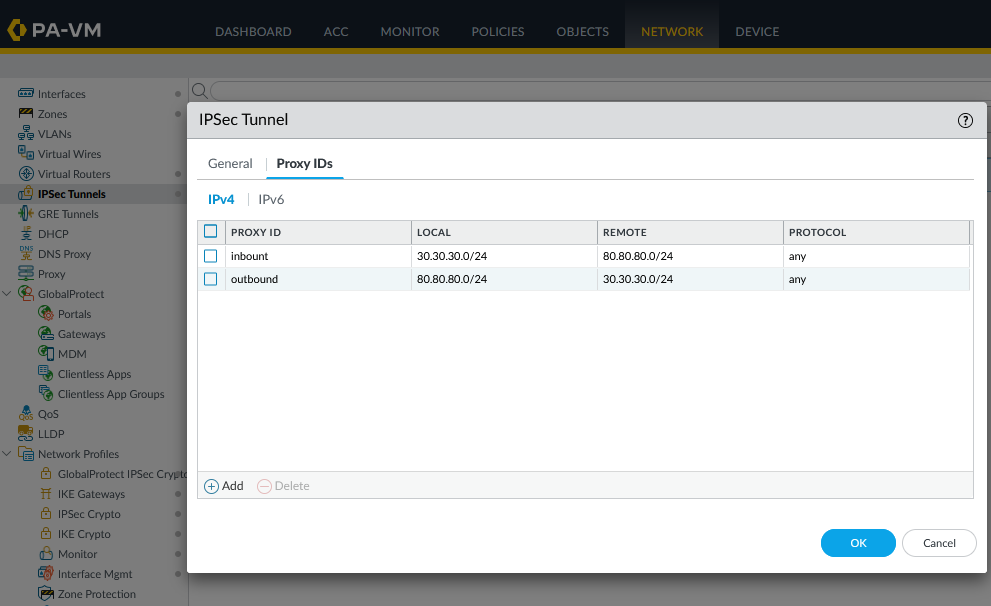

- Tạo ra IPSec Tunnels:

- Tạo ra IPSec Tunnels:

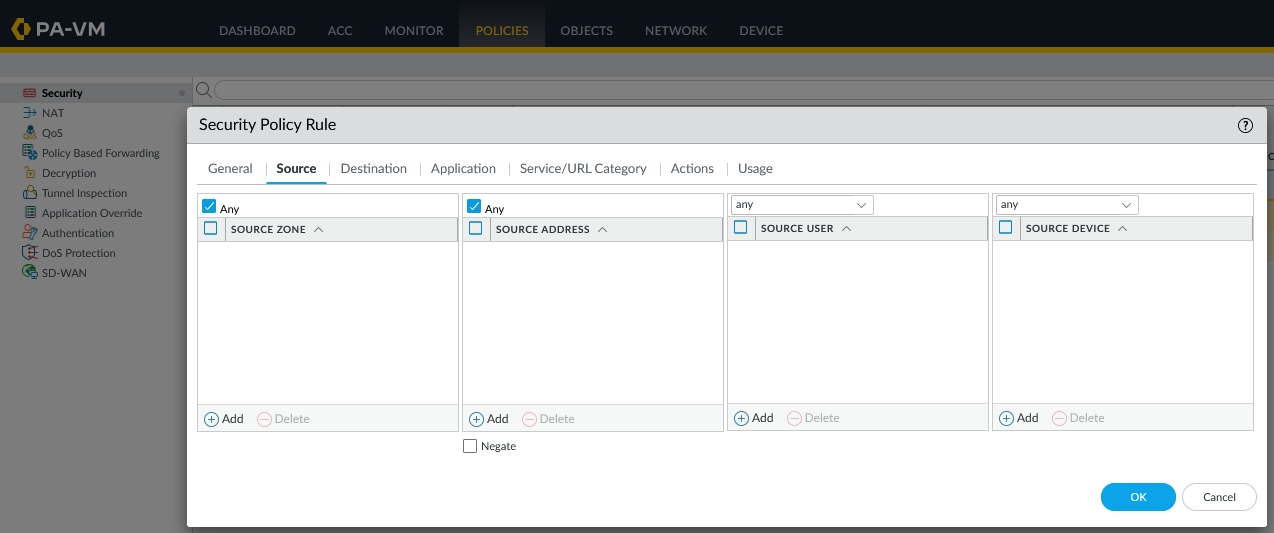

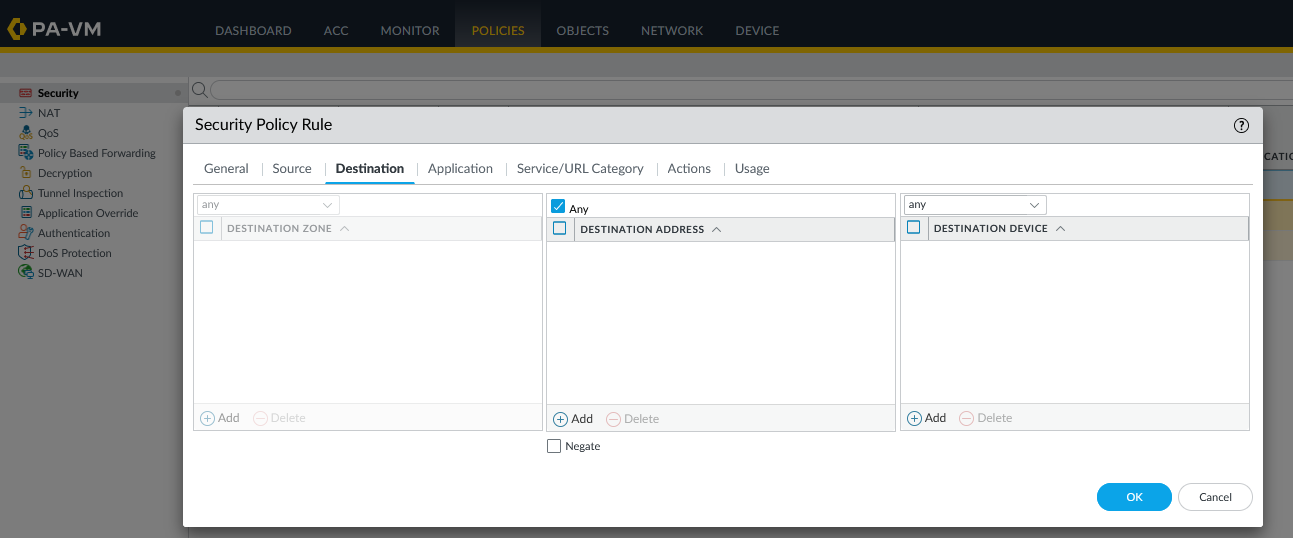

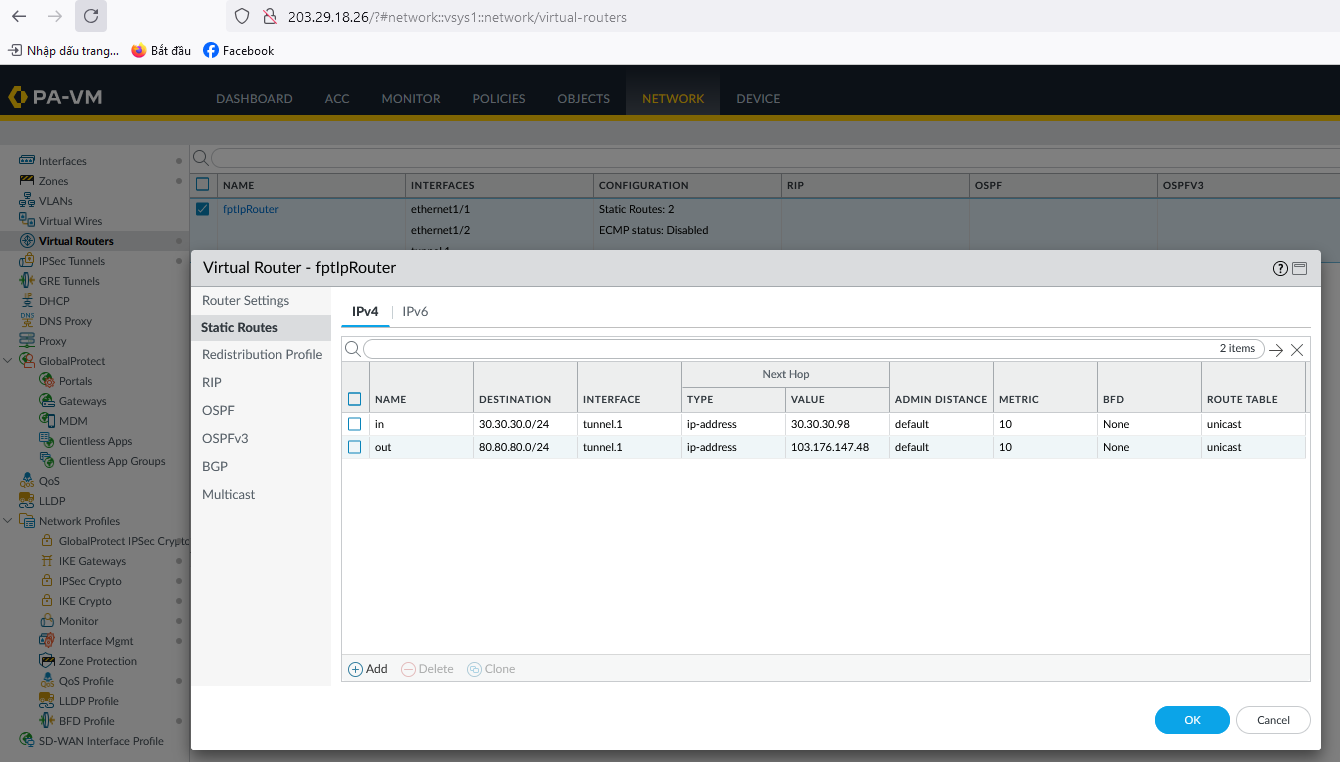

Bước 3: Cấu hình firewall và routing cho Palo Alto

Để cấu hình firewall và routing cho Palo Alto, thao tác theo các bước ở ví dụ dưới đây:

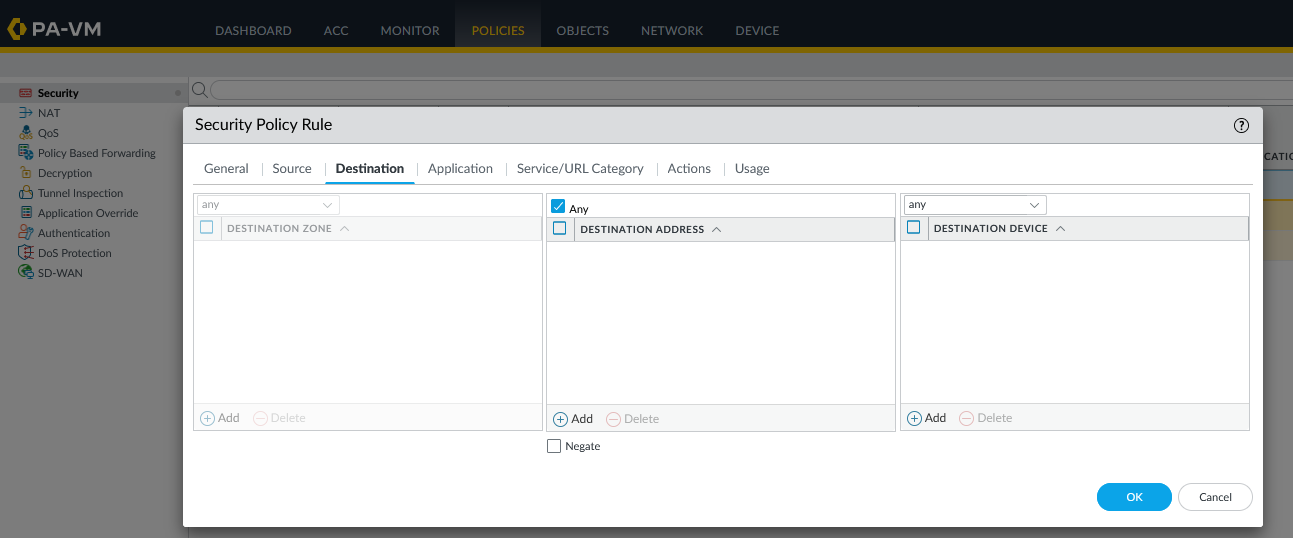

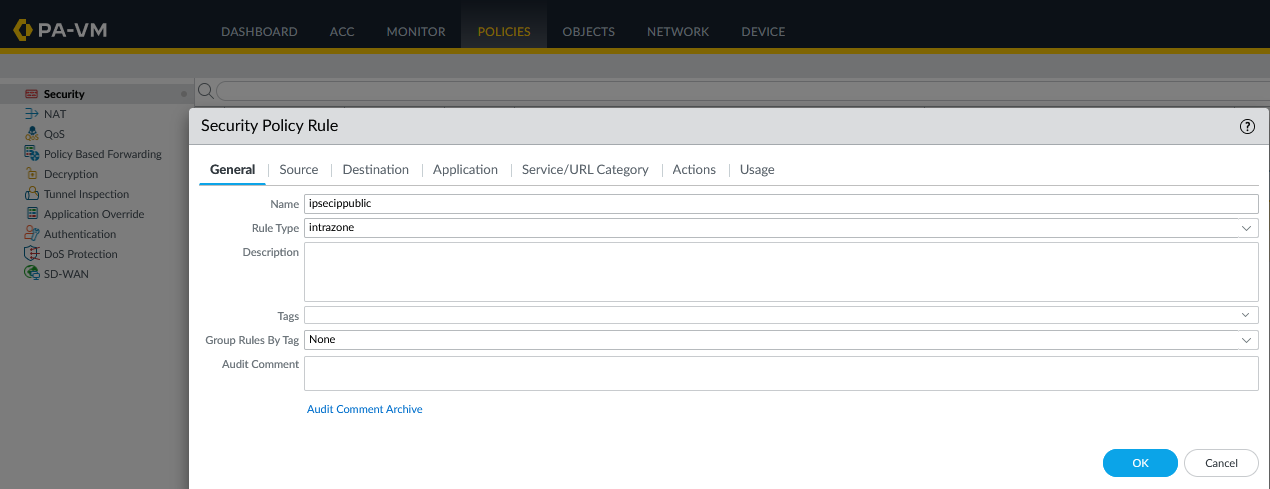

- Mở firewall bất kỳ

Tuỳ theo từng khách hàng mà mở source và destination theo rule

- Mở Routing theo 2 subnet là 30.30.30.0/24 và 80.80.80/24 (tùy theo khách hàng mà mở source và destination theo rule).

Tới đây khách hàng đã có thể mở Terminal - Command line để thử Ping thông mạng.

Tới đây khách hàng đã có thể mở Terminal - Command line để thử Ping thông mạng.